Archiv der Kategorie: IT

SCRUM in Under 10 Minutes

Zwei lesenswerte Rants

Die aktuelle Ausgabe des IEEE Security and Privacy Magazine enthält zwei schöne Rants, beide zum Thema Realitätssinn. Leider liegen die Artikel hinter einer Paywall, ich empfehle sie trotzdem.

Ian Grigg und Peter Gutmann beschäftigen sich in The Curse of Cryptographic Numerology mit der vielfach anzutreffenden einseitigen Fokussierung auf Schlüssellängen unter Vernachlässigung realer Bedrohungen und praktischer Aspekte. Sie argumentieren, dass das nicht nur am Problem vorbeigeht, da Kryptographie selten gebrochen und häufig umgangen wird, sondern auch den pragmatischen Einsatz mit nicht idealen, aber im Anwendungskontext ausreichenden Schlüssellängen behindert.

In Vulnerability Detection Systems: Think Cyborg, Not Robot lässt sich Sean Heelan über akademische Arbeiten zu Sicherheitstestverfahren aus und attestiert ihnen Irrelevanz in der Praxis. Er nimmt kein Blatt vor den Mund und empfiehlt den Wissenschaftlern, sich doch bitte mal mit aktuellen Sicherheitsbugs, Testverfahren und Exploit-Methoden zu beschäftigen.

In einem Wort

In einem Wort

In einem Wort

In einem Wort

IT-Sicherheit im Jahr 2011

So funktioniert IT-Sicherheit im Jahr 2011:

»Laut der Verfügung, die heise online vorliegt, dürfen die Kartenlesegeräte für die elektronische Gesundheitskarte eGK nur in einer kontrollierten Einsatzumgebung aufgestellt werden, in der sie nicht länger als 30 Minuten unbeaufsichtigt sind. (…) Kann ein „kontrollierter 30 Minuten-Bereich“ nicht garantiert werden, müssen die Terminals alle 30 Minuten auf Unversehrtheit kontrolliert werden.«

(Heise online: BSI verärgert Ärzte)

Unsere Systeme sind sicher, solange jemand daneben steht und sie bewacht. Und dieser Jemand soll der Benutzer sein, dem wir die Technik aufdrängen.

In einem Wort

In einem Wort

Nerdhumor

Auf so eine blöde Idee muss man erst einmal kommen. Und dann muss man es auch noch tun.

»Just in time for April Fool’s Day! I built a device that has the potential to drive a computer user insane.

This device plugs into a USB port and implements a USB HID keyboard. Instead of doing anything useful, it waits between 30 seconds and 8 minutes and sends the scancode for the Caps Lock key. This will toggle the Caps Lock status on or off. (…)«

In einem Wort

Aber sonst geht’s Euch gut?

Lässt sich die Zukunft berechnen?

Bad move

He’s not as smart as he thinks he is:

(video)

Notice how he keeps increasing and increasing and increasing the apparent value of the laptop he had lost? Instead of talking like this, he should have done two things, backups and disk encryption. It seems that the way he tried to get his computer back didn’t work out.

Informationswiederbeschaffung

Wer sich penibel an alle Passwortregeln gehalten hat, braucht später vielleicht dieses Werkzeug:

Natürlich nur auf eigenen Rechnern für eigene Passwörter, sagt der im Händifoto nicht lesbare Hinweis rechts unten. Dieser vorbildlich entspannte Umgang mit dem Hackertoolparagraphen verdient Lob.

Positiv denken

Grandios! Gideon Böss fordert auf der Achse des Guten den Friedensnobelpreis für Stuxnet:

»Wenn jemand es verdient hat, den (nächsten) Friedensnobelpreis zu bekommen, dann ja wohl Stuxnet! Dieser geniale Computervirus, der das iranische Atomprogramm mindestens empfindlich gestört, wenn nicht gar gestoppt hat. Die Anlagen, in denen die Mullahs ihre Bombe bauen wollten, sind aktuell kaum betriebsfähig. Im Grunde sind es Ruinen, ohne dass sie durch Bomben zerstört wurden. Kein Mensch wurde bei diesem vernichtenden Angriff getötet oder auch nur verletzt.«

Als Bedrohung für die IT-Sicherheit ist Stuxnet übrigens irrelevant. Wer keinen fähigen Geheimdienst zum Gegner hat, muss wenig befürchten. Und wessen Angreifermodell solche Geheimdienste umfasst, der hat mit dem gängigen Security-Spielkram sowieso keine Chance. Unser Business ist eine Farce.

P.S.: Neusprech.org und das Sprachlog beschäftigen sich gerade mit Cyberwar als Cyberwort.

Schneeballschlacht für Nerds

Wem das zu philosophisch war, der kann bis zum 6. Februar bei einer richtig nerdigen Schneeballschlacht mitmachen. Queue ICPC Challenge heißt der Wettbewerb, und man gewinnt, indem man ein Programm schreibt, das formalisierte Schneeballschlachten gewinnt. Kostprobe:

»Players can earn points and strategic advantage by building snowmen on the field. We define the domain of player A as the set of board spaces with Euclidean distance less than 8 from a snowman owned by A and closer to a snowman of A than to any snowman owned by the opponent.«

14.500 Dollar

14.500 US-Dollar an Prämien hat Google an die Entdecker der in einem Chrome-Update behobenen Verwundbarkeiten ausgeschüttet. Ein Schnäppchen, wenn man sich überlegt, was a) die Entwicklung und Pflege sowieso kostet, oder b) wieviel man für einen gründlichen Sicherheitstest des Produkts ausgeben müsste.

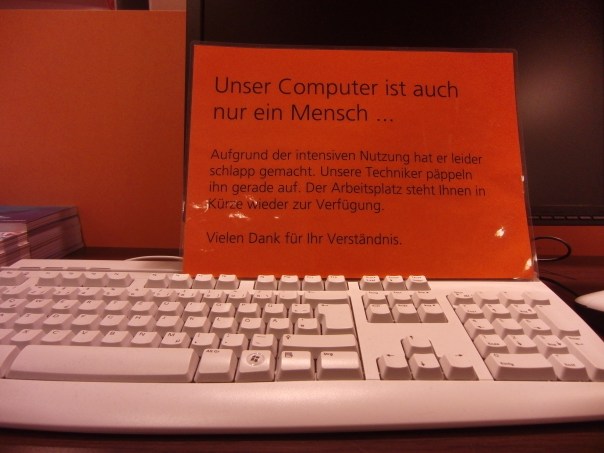

Anthropomorphismus

In einem Wort

Once upon a time,

… when computer worms were so rare they made it into the news even though they did not do much harm to anybody:

(link)

Kerberos protects your password

(link)