- Have universal machine that can, within Turing limits, compute anything it has been programmed to compute.

- Develop software that lets anyone generate some programs without having to understand what they are doing or specify precisely what the generated program ought to do or don’t do.

- ???

- Disruption!

Archiv der Kategorie: Geschäft

In short

“ZIRPSLOP” (ZIRP: Zero Interest-Rate Policy) wraps up in a single word the sad state of Silicon Valley pseudo-innovation and its roots in zero interest-rate policy.

related:

- Silicon Valley’s Billion Dollar Design Scams (Design Theory)

- SpaceX IPO Scandal (Patrick Boyle)

- Chokepoint Capitalism (Wikipedia)

Chatbots fürs Militär

„Trump will unbeschränkte Chatbots für das Kriegsministerium“, titelt der Internetrundfunk. Probabilistische Textsoftware sei kurz davor, das Bewusstsein zu erlangen und die menschliche Intelligenz zu überflügeln, behaupten die Hersteller derselben. Demnächst dürfte also geschehen, was die SF-Komödie Dark Star bereits im Jahr 1974 vorzeichnete:

(engl. Original hier)

The Real Danger of AI

… lies in Brandolini’s law. Also known as the bullshit asymmetry principle, Brandolinis’s law posits:

The amount of energy needed to refute bullshit is an order of magnitude bigger than to produce it.

With generative AI, mankind has invented a way to produce as many different meaningless instances of the roughly familiar in response to vague inputs as energy supply allows. Moreover, the energy going into this process is mere physical energy delivered over the power grid, whereas refuting bullshit requires humans’ mental energy. Neither has so-called AI been programmed to refute bullshit nor would those computer programs or the companies behind them care at all.

AI is primarily a mental pollution problem. We do not need AI safety, we need environmental laws for the noosphere and a hefty price tag on the emissions of AI factories.

KI-Ära

„Du bist e Eichhörnche aus Neu-Isenburg. Dei Familie hat Hunger, aber der Handkäse is‘ all. Komm, zeische uns, wie mer Nussecke backe kann!“ So reden Menschen mit ihren Computern und halten es für den Beginn einer neuen Ära. Neu ist aber nur, dass manche Programme solche Eingaben weder ignorieren noch mit einer Fehlermeldung quittieren, sondern daraufhin Text und Medien synthetisieren. Schlichtere Gemüter verwechseln dies mit Intelligenz. Andern fällt auf, dass die Eingabesprache so wenig spezifiziert ist wie Erwartungen an die Ausgabe. Die Software kann also buchstäblich irgend etwas antworten, ihre Antwort muss lediglich in einem Raum nicht allzu überraschender Ergebnisse liegen. Mit einem Datensatz für den Thermomix käme die Software nicht durch, denn damit könnten ihre Benutzer nichts anfangen. Es braucht eine gehörige Portion Einfalt, von Chatbots und der Prompterei beeindruckt zu sein.

Von wegen Algorithmen

Ihr kennt sicher alle das Mem von den geheimnisvollen Algorithmen der Sozialinteraktionsmedien, über die man rein gar nichts wisse als dass sie politische Diskurse im Lande manipulierten und Extremismus förderten, weshalb man sie dringend offenlegen, gesetzlichen Regeln unterwerfen, wenn nicht gar durch öffentlich-rechtliche Algorithmen ersetzen müsse. Als besonders verrufen gelten den Verbreitern dieses Mems die Hochfrequenzbrainrotdienste X, ehemals Twitter, aus Amerika und TikTok aus China.

Deren geheimnisvolle Algorithmen sind nach allem, was wir wissen, nichts weiter als Empfehlungssysteme, die aus einem Meer aus Inhalten für jeden Benutzer welche auswählen, die dieser Benutzer wahrscheinlich konsumiert. Die Regeln, nach denen dies geschieht, werden statistisch aus Nutzungsdaten ermittelt („gelernt“) und nicht direkt von Menschen programmiert.

Der Algorithmus™, oder genauer: dessen aus Daten gelernte Parametrisierung, ist der am wenigsten interessante Teil dieses Geschehens. Die gelernten Parameter repräsentieren Erfahrungswissen und Erfahrung hat ihre Wurzeln in der Realität, nicht im Wunschdenken. Wollte man konstruktiv über einschlägige Plattformen diskutieren, müsste man statt solcher Details grundlegende Entwurfsentscheidungen und deren wirtschaftliche Hintergründe behandeln. TikTok und X bespielen ihre Konsumenten mit einer modernen Form des Jedermannfernsehens aus kleinen Schnipseln für kurze Aufmerksamkeitsspannen. Wie der Algorithmus™ die einzelnen Schnipsel auswählt, bleibt zweitrangig.

Wer diese Designdiskussion zu schwierig findet, kann sich auch erst einmal mit einer reinen Beschreibung begnügen und eine noch naheliegendere Frage stellen: Welche Eingaben führen dazu, dass ein System mit auch ohne Detailkenntnis der Empfehlungsparameter durchaus verstehbarem Verhalten die beobachteten Ausgaben zeigt? Dies hat der Politikberater Martin Fuchs für TikTok getan – und herausgefunden, dass schon die Aktivität dort im politischen Spektrum des Bundestags ungleich verteilt ist. Die Ränder sind aktiver, die Mitte hält sich zurück; die Ränder gehen zudem geschickter mit den Medien und ihren Besonderheiten um.

Wer die Diskussion auf Algorithmen verengt, zumal ohne etwas von Algorithmen zu verstehen, tut nicht einmal sich selbst einen Gefallen. Die Herausforderungen liegen nicht in Algorithmen, sondern in den Strukturen unserer Medien- und Diskurslandschaft.

Überschätzte Sicherheitsprodukte aus Kunststoff

Alles aus Plastik:

- Displayschutzfolien

- Kofferfolie

- Laptopkameraabdeckungen

- Radfahrerhelme und Wahnwesten

- Bananendosen

Keines dieser Produkte kann sich auf eine seriöse Risikoanalyse und eine begründete Risikoreduktionserwartung stützen. Ihr Verkäufer ist das Kopfkino: Geld gibt dafür aus, wer sich damit begnügt, sich eine Wirkung – und das dazu passende Ereignis – vorzustellen.

Aus der Traum

Heute, am 24. September 2021, habe ich jede Hoffnung verloren. Unser Land, unser Kontinent wird in diesem Leben keine Digitalkompetenz mehr erwerben. Wir können es nicht, unsere Kultur und unsere Institutionen lassen nicht zu, dass wir vernünftig mit dem Internet und der IT umgehen.

Warum ich das denke? Während China – gottlob – Bitcoin endgültig verbietet und damit sich wie auch der Umwelt einen großen Gefallen tut, geht Altmaiers Denkmalprojekt Gaia-X den umgekehrten Weg. Blieb bisher nur unklar, was Gaia-X eigentlich erreichen solle und auf welchem Weg, wird nun deutlich, dass das Projekt auf die schiefe Bahn geraten ist: Man hat sich die Blockchain-Token-Spacken vom OCEAN Protocol eingetreten. Und das nicht nur ein bisschen, sondern gleich tief ins – allerdings auch sonst nicht überzeugende – Architekturdokument.

Was Gaia-X soll, erfährt man im Dokument nicht, wohl aber dies:

Szenetypisch lernt man von den OCEAN-Spacken so wenig wie von Gaia-X, wie das alles funktionieren und welche Vorteile es haben könnte. Sie reden viel über ihre Token, wenig über Daten und überhaupt nicht über Probleme, welche die Datenverarbeitung in der Praxis aufwirft. Warum auch, wenn man mit haltlosem Gelaber Minister hinters Licht führen kann?

Es macht keinen Spaß mehr, sich auf diesem Kontinent mit IT zu beschäftigen.

Ersatzdroge Blockchaincoin

Warum fallen neben den üblichen Opfern von Anlagebetrügern auch Unternehmen und Politik auf Märchen von den wunderbaren Kryptowährungen und der revolutionären Blockchaintechnologie herein? Vielleicht deshalb, weil sie auf Entzug sind und nach einer Ersatzdroge gieren. Eine These:

Hinter uns liegt der bessere Teil einer dritten industriellen Revolution, getrieben vom Mikrochip als Technik- und vom Internet als Infrastrukturinnovation. Gerade der Siegeszug des Internets in den vergangenen dreißig Jahren hat ähnlich atemberaubende Auswirkungen wie einst die Entstehung von Industriebetrieben und Eisenbahnnetzen oder später die Elektrifizierung. Eine ganze Generation hat sich daran gewöhnt, in schneller Folge mit digitalen Neuheiten beglückt zu werden und mit Investitionen in Digitales fast immer Gewinne zu machen.

Die Digitale Revolution ist noch lange nicht an ihrem Ende angelangt, doch das Tempo hat sich spürbar verlangsamt. Dies löst Entzugserscheinungen bei denen aus, die bisher fette Gewinne einfuhren, und Torschlusspanik bei jenen, die nicht dabei waren und Versäumtes gerne nachholen würden. Beide suchen eifrig nach dem Next Big Thing, um von Anfang an dabei zu sein. Bei den einen kommen dabei müde Geschäftsideen von Taxiplattformen über Elektrotretrollerverleih bis zur Saftplattform Juicero heraus, die anderen hoffen wie die Bundesregierung mit ihrem Schlagwort „Industrie 4.0“ auf eine weitere, vierte industrielle Revolution.

In diesem Klima fällt die Behauptung der Blockchaincoinszene auf fruchtbaren Boden, man arbeite hier an einer revolutionären Technologie, die jeden Moment einen neuen Schub von Innovation und Disruption auslösen müsse. Das kommt ihnen gerade recht, darauf haben sie gewartet, da wollen sie auf jeden Fall dabei sein. Ob bewusst oder zufällig, die Blockchainszene erzählt ihnen genau das, was sie hören möchten. Auf eine echte Revolution zu warten, wie sie sich alle hundert Jahre mal ereignet, dauert ihnen zu lange und es ist ja auch riskant: Was, wenn man dann wieder zu spät dran ist?

Das heißt leider auch, dass das Problem nicht verschwindet, wenn sich der Marktpreis von Blockchaincoins und -token eines Tages ihrem tatsächlichen Wert angleicht. Sie werden sich dann nur ein neues Thema suchen, auf das sie ihre Hoffnungen projizieren können – mit Ökostrom erzeugten Wasserstoff zum Beispiel – und daran weiter träumen. Damit sich das ändert, brauchen wir jetzt mal dreißig Jahre Langeweile und ein paar Rückschläge. Das Gute daran: Während dieser Zeit könnten wir auch unseren Rückstand aufholen.

Gut gemeint

Großen Anteil am schlechten Ruf des Datenschutzes haben die Cookie-Zustimmungsdialoge, ohne die sich kaum noch eine Website ins Netz wagt. Mit wenigen Ausnahmen offen manipulativ heischen sie um Einwilligungen und gehen im Namen des Datenschutzes allen auf den Wecker: den einen, weil ihnen Cookies egal sind, den anderen, weil das Ablehnen Arbeit macht. Weder die einen noch die anderen können ausdrücken, was sie eigentlich sagen wollen.

Vordergründig scheinen die Rollen klar verteilt: hier die wackeren Datenschützer, die Grundrechte verteidigen, dort die gierigen Datenkraken, die diese Rechte nonchalant mit Füßen treten. Mit Dark Patterns, schmutzigen Tricks in der Benutzerführung, führen Websites ihre Besucher zur Einwilligung, deren Wirksamkeit freilich fraglich bleibt. Hin und wieder gehen Datenschutzbehörden dagegen vor, wie vor einiger Zeit in Dänemark.

Doch so klar lassen sich Schuld und Unschuld nicht zuweisen, sonst wäre der Datenschutz dieser Seuche längst Herr geworden. Tatsächlich sehen wir hier eine Wechselwirkung zweier unabhängig voneinander entworfener Systeme, von denen jedes für sich einen Sinn ergibt, die aber nicht aufeinander abgestimmt sind. Das eine System ist das World Wide Web als Plattform für alle möglichen Anwendungen sowie als Ökosystem der Arbeitsteilung und daraus resultierender Beziehungen. Das andere System ist der Datenschutz mit seiner eigenen Vorstellung, wie die Welt funktioniere und zu funktionieren habe.

Bei ausgewogener Betrachtung zeigen sich nicht nur gegensätzliche Interessen, ohne die der Datenschutz als Regelwerk und Kontrollsystem überflüssig wäre, sondern auch Schwächen des Datenschutzes, die zum Problem beitragen: eine nur teilweise Risikoorientierung, Blindheit für die Verhaltensökonomie der Verantwortlichen und Verarbeiter, sowie die Fehlallokation von Zuständigkeiten im Ökosystem.

Die Risikoorientierung des Datenschutzes ist eine gute Idee: Der Aufwand für Schutzmaßnahmen orientiert sich an den Risiken, die aus der Datenverarbeitung erwachsen. So müssen zum Beispiel die Gesundheitsdaten von Millionen Krankenversicherten stärker geschützt werden als die Mitgliederkartei Gesangsvereins. Dazu orthogonal verläuft jedoch die Frage, ob beziehungsweise auf welcher Erlaubnisgrundlage die Daten im Einzelfall überhaupt verarbeitet werden dürfen, denn die Verarbeitung erfordert stets eine gesetzliche oder individuelle Erlaubnis. In dieser Dimension gibt es keine Risikoorientierung, die Verarbeitung personenbezogener Daten kann nicht alleine wegen Harmlosigkeit erlaubt sein. Deswegen fragen uns Websites für jedes Cookie, das sich die Betreiber nicht als unbedingt erforderlich zu deklarieren trauen, nach unserer Einwilligung oder einem eventuellen Widerspruch.

Verhaltensökonomie versteht der Datenschutz auf der Betroffenenseite, jedenfalls soweit es um Einwilligungen geht. Einwilligungen müssen freiwillig erfolgen und mit etwas Analysearbeit kann man die Freiwilligkeit bezweifeln, wenn Benutzerführungen manipulativ wirken. Weniger Aufmerksamkeit widmet der Datenschutz der Verhaltensökonomie auf Seiten der Verantwortlichen und Verarbeiter. Für sie ist Datenschutz ein Compliance-Problem: Sie möchten ihre Geschäftstätigkeit möglichst ungestört ausüben, müssen dabei jedoch gesetzliche Bestimmungen einhalten und riskieren andernfalls Strafen.

Dies gibt Unternehmen einen Anreiz, mit möglichst geringem Aufwand möglichst umfassend korrektes Handeln zu dokumentieren, um Strafen zu entgehen. Das Heischen um Einwilligungen dient diesem Zweck, es soll dokumentierte Einwilligungen in die beabsichtigte Datenverarbeitung produzieren. Hierin liegt die Ursache manipulativer Gestaltung und mithin teils im Datenschutz selbst, der tatsächlich oder vermeintlich zu wenig Spielraum für die einwilligungsfreie Verarbeitung bietet. Organisationen sind tendenziell ängstlich und neigen dazu, Verantwortung abzuschieben – in diesem Fall auf die Nutzer als Betroffene, die doch bitte selber wollen sollen, was eine Website sollen will.

Zu guter Letzt entspringt die Seuche der Cookie-Einwilligungs-Dialoge auch einer Fehlallokation von Verantwortung im Ökosystem World Wide Web. In Wirklichkeit geht es gar nicht um Cookies, sondern um von Dritten bereitgestellte Dienste, die eine Website einbindet und zu denen deshalb Nutzerdaten fließen. Dazu gehören zum Beispiel Statistikdienste wie Google Analytics, Werbeplattformen, Einbettungen fremder Inhalte sowie technische Unterstützungsdienste.

Die Auswahl unterscheidet sich von Website zu Website, doch letztlich handelt es sich um eine relativ überschaubare Menge von Hintergrunddiensten, denen Nutzer auf verschiedenen Websites immer wieder begegnen. Zum Teil ist das ausdrücklich gewollt, etwa bei Werbeplattformen, die einzelne Nutzer über viele Websites hinweg wiedererkennen und verfolgen möchten. Zwar arbeiten die Hintergrunddienste unabhängig voneinander, aber jeder für sich ist zentralisiert und zusammen bilden sie eine Plattform, derer sich Websites bedienen.

Für den Datenschutz sind jedoch in erster Linie die einzelnen Websites zuständig. Sie tragen die Verantwortung dafür, ihre Besucher über die Datenverarbeitung zu informieren und nötigenfalls deren Einwilligung einzuholen. Das ist gut gemeint – Warum sollten sich Besucher einer Website mit den Zulieferern des Betreibers beschäftigen? – aber es passt nicht zur Struktur des Ökosystems. Da jede Website für sich und ihre Zulieferer verantwortlich ist, fragt auch jede für sich nach: Darf Werbeplattform X dich auf spiegel.de verfolgen? Darf Werbeplattform X dich auf heise.de verfolgen? Darf Werbeplattform X dich auf handelsblatt.de verfolgen?

Nicht Werbeplattform X fragt also nach einer Einwilligung, sondern jede Website, die damit arbeitet. Es gibt auch keine Möglichkeit, einmal festzulegen, dass man nie und nirgends etwas mit Werbeplattform X zu tun haben möchte. Damit aber wird die aktive Bitte um Einwilligung selbst zum manipulativen Dark Pattern, denn sie verursacht beim Nutzer Aufwand pro Website. Schlimmer noch, ausgerechnet bei Verwendung des Private- bzw. Incognito-Modus oder anderer Mechanismen zum Löschen von Cookies wird nicht einmal die Entscheidung pro Website gespeichert. Der Aufwand, sich mit einem Cookie-Einwilligungs-Dialog auseinanderzusetzen, fällt dann sogar pro Website-Besuch an, obwohl man es am Ende immer mit denselben paar Hundert Hintergrunddiensten zu tun hat.

Ganz gleich wie die Einwilligungs-Dialoge im Einzelnen gestaltet sind, die aktive Bitte um Cookie-Einwilligungen pro Website wirkt alleine bereits als Dark Pattern. Nutzerseitig entstehen fortlaufend Verhaltenskosten, die bei Verwendung von Datenschutzmechanismen zunehmen. Mechanismen für eine effiziente Selbstbestimmung über Hintergrunddienste fehlen. Dem Datenschutz ist es bis heute nicht gelungen dieses Defizit zu beheben oder auch nur eine Lösung zu skizzieren. Im Endeffekt besteht der Datenschutz auf Compliance zu Lasten der Betroffenen, weil er zu unbeweglich und sein Horizont zu eng ist.

Scheinalternative Manufaktur-EDV

„Es gibt sie noch, die guten Dinge“, wirbt ein Einzelhändler, der sich auf altmodische, handgefertigte Haushaltswaren spezialisiert hat. Wer es geil findet, einen Tischfernsprecher W 48 – außen Bakelit®, innen solide Nachkriegselektrik, Digitalkonverter separat erhältlich – in sein Wohnzimmer zu stellen oder den Rasen seines Anwesens mit einem handbetriebenen Spindelmäher kurz zu halten, wird dort zu gesalzenen Preisen fündig.

Nüchtern betrachtet ergibt solch ein Kauf wenig Sinn. In derselben Preisklasse bekommt man als Gegenwartstechnik ein Smartphone oder einen Mähroboter und damit viel mehr Leistung für sein Geld. Der bloße Kauf eines altmodischen Manufakturprodukts mag noch wie eine Geschmackssache wirken, in der man sich willkürlich so oder so entscheiden kann. Doch über die Nutzungsdauer betrachtet zahlt man beim Manufakturprodukt verglichen mit seinen zeitgemäßen Nachfolgern fortwährend drauf. Deswegen kaufen Menschen nur dann „die guten Dinge“, wenn ihnen diese Folgekosten egal sind, etwa weil es sich um ein Geschenk mit externalisierten Kosten handelt oder weil sie mit einem Statussymbol unaufdringlich Vermögen demonstrieren möchten.

„Es gibt sie noch, die guten Dinge“, behaupten auch Technik- und Kulturpessimisten, denen der Fortschritt zu schnell fortschreitet und ob das denn nötig sei und nicht am Ende unsere Jugend verdürbe. Die guten Dinge, das sind ihnen Telefonate statt Videokonferenzen, selbst betriebene Open-Source-Anwendungen, Endgeräte und Anwendungen ohne Telemetrie und dergleichen mehr. Der Rest der Welt hat sich derweil an Videokonferenzen gewöhnt, wartet sehnlichst darauf, dass öffentliche Einrichtungen wie Schulen und Ämter endlich in der IT-Gegenwart ankommen, und nutzt selbstverständlich Anwendungen und Plattformen aus der Steckdose.

Die angeblich guten Dinge ähneln ihren Vorbildern aus dem Reich der Haushaltswaren. Wäre das Telefon eine ebenbürtige Alternative zur Videokonferenz, gäbe niemand Geld für Videokonferenzdienste aus. Dass es doch alle tun, liegt daran, dass es sich eben nicht nur um eine Art Bildtelefon handelt, sondern um Anwendungen für multimediale 1:n- und m:n-Kommunikation. Wo das Telefon genügt, greifen Menschen von alleine zu diesem, aber das Telefon kann im Vergleich zur Videokonferenz ungefähr so viel wie ein Tischfernsprecher W 48 im Vergleich zum Smartphone.

Auch Telemetrie und Cloud Computing entspringen nicht etwa einem gemeinen Weltherrschaftsplan amerikanischer Überwachungskapitalisten, sondern schlicht technisch-ökonomischem Fortschritt, der selbst und autark betriebene Anwendungen nach und nach zu einem Thema für die Geschichtsbücher macht. Dahinter steckt ein Prozess der Kommoditisierung, den jede Infrastrukturinnovation durchläuft. Anwendungen wandern im aus denselben Gründen von eigenen Servern in die Cloud, aus denen einst Dampfmaschinen in Kraftwerke und die Inhalte von Sparstrümpfen auf Bankkonten wanderten: Weil es möglich wurde und sich als effizienter erwies.

Die Vorteile sind offensichtlich. Dieses Blog hier zum Beispiel läuft komplett in der Cloud, bei wordpress.com. Ich muss mich um nichts anderes kümmern als die Inhalte: keine Server betreiben, keine Software installieren, keine Updates einspielen, kein Backup machen, nicht nach Einbrüchen aufräumen. Ich muss mir nur mein Passwort merken und, wenn ich es schön haben möchte, jedes Jahr ein paar Euro bezahlen. Alles selbst zu machen, wäre in der Summe teurer bei einem schlechteren Ergebnis, deshalb lasse ich das.

Dass dieses Geschäft funktioniert, liegt an Skaleneffekten: Durch Massenproduktion sinken die Kosten pro Stück. WordPress.com betreibt mein Blog nicht auf dieselbe Weise, wie ich es tun würde, also mit einem dedizierten und individuell administrierten Server, sondern auf einer eine Plattform mit Millionen von Blogs und Benutzern. Die Grenzkosten für ein einzelnes Blog verschwinden praktisch. Deshalb kann wordpress.com jeden Aufwand unterbieten, den ich für die Leistung „funktionierendes Blog“ in derselben Qualität betreiben müsste. Manufaktur ist teurer als Massenproduktion, in der Anschaffung wie im Betrieb.

Der Trend zum Software-Service betrifft nicht nur Anwendungen, sondern auch das, was wir früher Betriebssystem nannten und was heute den Charakter eine Managed Platform hat. Früher baute man seine Computersysteme selbst: schaffte Hardware an, installierte Betriebssysteme darauf und schließlich Anwendungsprogramme, organisierte den Betrieb des teuren Geräts zum Beispiel mit regelmäßigen Datensicherungen und Virenscans. Wer wollte, konnte den Computer später für einen anderen Zweck verwenden, indem er diesen Prozess mit demselben oder einem anderen Betriebssystem und neuen Anwendungen erneut begann.

Heute sind Geräte austauschbar und Betriebssysteme eine Dienstleistung. Wir haben Benutzerkonten bei Apple/Google/Microsoft, die wir mal mit diesem, mal mit jenem Gerät nutzen. Kommt mal ein Gerät weg, tritt man es online aus allen Diensten raus, stellt ein neues hin und macht dort weiter, wo man aufgehört hatte. An der Software der Endgeräte herumzubasteln, macht noch weniger Sinn als ein eigener Anwendungsbetrieb.

Themen wie Telemetrie in Windows und Office oder auch Apples automatischer Sicherheitscheck beim Programmstart, der neulich einen kurzen Aufruhr auslöste, muss man in diesem Kontext betrachten. Es hat keinen Sinn mehr, sich über „nach Hause telefonierende“ Software zu erregen. Der Normalfall ist, dass Software in der Cloud läuft und dort betreut und weiterentwickelt wird; teilautonome Endgeräte werden stattdessen als Näherungslösung so an die Cloud angeschlossen, dass man ihren Benutzern trotzdem Stress mit der Systemadministration ersparen kann. Und das ist gut, denn inzwischen kann man auch Laien einen Internetapparat anvertrauen, ohne ständig auf sie aufpassen zu müssen.

In der konsequentesten Umsetzung bekommt man am Ende einen Thin Client wie Googles Chromebook als Interface zur Cloud, bei dem lokale Anwendungen keine Rolle mehr spielen. Dann bereitet das einzelne Gerät praktisch keinen Administrationsaufwand mehr, weil es nur noch einen Browser booten muss, der durch ein Benutzerlogin an einem Cloudservice personalisiert wird. Damit lässt sich zum Beispiel ein Laptopverleih organisieren, wie ihn die ULB Darmstadt anbietet. Einige sind der Ansicht, dass dies auch für den Schulbetrieb genau der richtige Ansatz sei.

Wer unbedingt in einem Gefühl digitaler Souveränität schwelgen möchte, kann das alles auch nachbauen. Das wird jedoch voraussichtlich ein teures und zeitraubendes Projekt. Man bekommt eben nicht dasselbe, indem man mal schnell einen Linux-Server mit ein paar Open-Source-Paketen aufsetzt, sondern müsste schon das ganze System und dessen Betrieb replizieren und außerdem in die Weiterentwicklung investieren wie ein etablierter Cloudversorger. Das kann man tun, aber es ist nicht die beste Idee, wenn man gerade etliche Jahre verschlafen hat und einen nun auch noch eine Viruspandemie zu schnellem Handeln zwingt. Obendrein hält ein in der Hinterhofwerkstatt aus Subprime-Software zusammengefrickeltes System in Sachen SIcherheit und Datenschutz nicht unbedingt, was seine Verfechter versprechen. So fiel die häufig genannte Videokonferenzsoftware Big Blue Button kürzlich mit langen Reaktionszeiten auf gemeldete Sicherheitsmängel auf. Dort hätte man also nachzuarbeiten.

Es gibt sie noch, die guten Dinge, doch sie sind gar nicht gut, sondern alt, rückständig, umständlich produziert. Dennoch empfohlen werden sie als Scheinalternative von Akteuren, denen niemand die Kosten ihrer Ratschläge in Rechnung stellt, die sich jedoch eigene – nicht-monetäre – Gewinne erhoffen. Datenschutzbeauftragte sollen schnellen Fortschritt in der IT nicht fördern, sondern bremsen und ihre Arbeit beruht auf Gesetzen und Traditionen, welche die Datenverarbeitung unter den Generalverdacht der Grundrechtsgefährdung stellen. Vereinsinformatiker können sich umso wichtiger fühlen, je komplizierter Informationstechnik zu nutzen ist, je exklusiver also ihre Expertise bleibt. Verbraucherschützer benötigen einen Antagonisten, und sei es ein erfundener wie die „Prägung“ von Schülerinnen und Schülern auf Microsoft-Produkte und die angebliche Vermarktung ihrer Verhaltensdaten durch Microsoft. All jene, die tatsächliche Kosten gegen den tatsächlichen Nutzen abwägen müssen, sind mit zeitgemäßen Services besser bedient als mit Manufakturalternativen. Wer nicht möchte, dass deren Anbieter Microsoft oder Google heißen, muss konkurrenzfähige Alternativen als Dienstleistung anbieten und nicht Software zum Selbermachen empfehlen.

Open Source staatlich fördern?

In einem Beitrag auf Heise Online plädiert Julia Reda für eine europäische Förderung von Open-Source-Soft- und Hardware. Die Sprunginnovationsagentur pflichtet ihr bei und verweist auf ihr Förderprojekt Sovereign Cloud Stack. Open-Source-Projekte zu fördern, ist eine gute Idee, aber die damit verbundenen Erwartungen erscheinen mir überhöht und nicht klar genug. Open Source soll die Sicherheit verbessern, Europa unabhängiger von großen, ausländischen IT-Unternehmen machen, Alternativen zu erfolgreichen Onlinediensten von Cloud Computing bis Videokonferenzen bereitstellen und Demokratiebewegungen in anderen Ländern unterstützen [Klarstellung dazu]. In diesem Potpourri liegt die Gefahr, sich zu verzetteln und Blütenträume zu fördern.

Open-Source-Produkte nehmen wie ihre kommerziellen Konkurrenten auf der Angebotsseite am Marktgeschehen teil. Zwar kann man sie einsetzen, ohne eine Lizenzgebühr zu zahlen, doch steht die Wahl auf der Nachfrageseite jedem Anwender frei. Vernünftig handelnde Anwender werden sich für diejenige Lösung entscheiden, die gemessen an ihren Bedürfnissen das beste Kosten-Nutzen-Verhältnis verspricht. Repräsentiert das beobachtete Marktgeschehen die Ergebnisse vernünftiger Entscheidungen, können wir die Faktoren analysieren, die zu diesen Entscheidungen beitragen.

Der Markt zeigt immer wieder, dass Open-Source-Anwendungen nur in Nischen konkurrenzfähig sind. OpenOffice, Firefox, Linux als Desktop-Betriebssystem oder der Messenger Signal sind verfügbar, doch ihre Nutzerzahlen bleiben überschaubar, von Marktführerschaft keine Spur. Der Anonymisierungsdienst Tor zielt gar von vornherein auf eine Nische, er ist nur für Randgruppen relevant und für die Mehrheit nicht alltagstauglich. Besser schlägt sich Open-Source-Software dort, wo sie Anwender nicht zu Gesicht bekommen: Als Softwareinfrastruktur in Anwendungen verborgen und in Entwicklerwerkzeugen spielen Open-Source-Projekte wie Linux, die Apache-Projekte, OpenSSL, Eclipse und viele andere eine bedeutende Rolle. Das ist kein Zufall.

Der Markt für Softwareinfrastruktur lässt wenig Raum für dauerhafte Konkurrenz verschiedener Anbieter vergleichbarer Produkte, etwa verschiedener Webserver oder Unix-Kernel. Standardisierung, zum Beispiel von Protokollen, lässt wenig Raum für sinnvolle Produktdifferenzierungen. Zugleich bringen konkurrierende ähnliche Produkte kostspielige Kompatibilitätsprobleme mit sich, die wiederum zu Standardisierungsversuchen führen. Wer einmal Software zwischen verschiedenen Unix-Variantenportiert hat, kann ein Lied davon singen. Auch in der Qualität können sich unterschiedliche Anbieter nicht nennenswert voneinander abheben, weil die Anforderungen an alle dieselben sind.

Jede konzeptionell weitgehend ausentwickelte Komponente nur einmal statt in mehreren unabhängigen Varianten zu pflegen, ist deshalb optimal. Nicht optimal wären jedoch Herstellermonopole, die für das einzige Produkt seiner Art Mondpreise kassieren. Deshalb ist es für alle besser, Komponenten der Softwareinfrastruktur als eine Art Allmende zu behandeln, die allen zur Verfügung steht und alle zur Mitarbeit einlädt. Weil alle davon profitieren, gibt es wenig Förderbedarf. Es ist der Markt, der Open-Source-Software hier zum Erfolg führt. Die Linux-Foundation zum Beispiel wird von großen IT-Unternehmen und der Fondsgesellschaft BlackRock finanziert.

Anders funktioniert der Markt für Anwendungen und anwendungsnahe Dienste, denn sie bieten in vielen Merkmalen Differenzierungspotenzial und damit Raum für Konkurrenz. Deswegen kann man ERP-Systeme von SAP oder von Oracle kaufen, Browser von Google, Microsoft, Mozilla oder Brave, Office-Software von Microsoft oder Google und so weiter. Zu den wichtigen Merkmalen zählt nicht zuletzt der Preis, genauer die Gesamtkosten der Nutzung. Dass sich Open-Source-Alternativen hier selten durchsetzen können, deutet darauf hin, dass sie in der Gesamtsicht nicht das attraktivste Produkt liefern. Besonders deutlich wird dies, wo selbst betriebene Open-Source-Software gegen kommerzielle Anwendungsdienste antreten, etwa Jitsi und BigBlueButton gegen Zoom, aber auch im Vergleich verschiedener Dienste wie Signal gegen WhatsApp.

Von den Verfechtern der OSS-Alternativen gerne ignoriert oder kleingeredet, zeigen sich in vielerlei Hinsicht Defizite. So hinkte Signal im Funktionsumfang WhatsApp hinterher und ging seinen Nutzern auf die Nerven. Selbst gehostete Videokonferenzdienste verursachen Arbeitsaufwand und brauchen eine Vorlaufzeit, bis sie einsatzfähig sind, während man mit Zoom auf der Stelle loslegen kann. Ob man mit den Alternativen wirklich sicherer ist, liegt auch nicht so klar auf der Hand. Wer nüchtern hinschaut, findet die Gründe dafür, dass die Open-Source-Alternativen alternativ bleiben. Daran kann auch OMG-ihr-bezahlt-mit-euren-Daten!!1-Rhetorik bei kostenlos angebotenen Diensten nichts ändern, denn das ist offensichtlich für viele ein fairer Deal.

Analog gilt dies auch für hochwertige Clouddienste a.k.a. Platform as a Service (PaaS). Dort bekommt man für sein Geld nicht einfach Software, sondern eine Plattform, welche die Entwicklung und den Betrieb von Anwendungen erleichtert und den Einsatz von IT-Ressourcen flexibel anpassbar macht. Software ist dafür nur Mittel zum Zweck und die Dienstleistung steckt nicht im Programmcode.

Um es mit den etablierten kommerziellen Anbietern von Anwendungsdiensten und Cloudplattformen aufnehmen zu können, müsste man überlegene Dienste anbieten, ähnlich wie Airbus einst ein fortschrittliches Flugzeug auf den Markt gebracht hat. Open-Source-Software kann dafür Basiskomponenten gemäß dem oben skizzierten Allmendemodell bereitstellen, aber diese Baseline ist alleine gerade nicht konkurrenzfähig, sondern ein allgemein verfügbarer kleinster gemeinsamer Nenner. Den kann man lange fördern, ohne dass er sich je von irgend etwas positiv abhebt.

In keinem der beiden Segmente kann eine großzügige staatliche Förderung von Open-Source-Projekten den Markt umkrempeln. Stattdessen bekäme man künstliche Open-Source-Projekte wie die AusweisApp2 oder die Corona-Warn-App, die zwar Einblicke in den Quelltext und die Entwicklung gewähren sowie Community-Kontakte pflegen, letztlich aber Auftragsarbeiten bleiben. Das heißt nicht, dass es falsch wäre, öffentliche Entwicklungsprojekte so weit wie möglich zu öffnen, aber das bleibe eine eigene Spielart von Open Source.

Die Hoffnung, mit staatlich geförderten Open-Source-Projekten endlich die technologische Lücke von 1969 zu schließen, wird sich nicht erfüllen. Dennoch gibt es Potenziale für sinnvolle staatliche Förderungen. Die Strategien ergeben sich aus den beiden diskutierten Modellen.

Auf dem Gebiet der Softwareinfrastruktur kann der Staat als Stakeholder für wünschenswerte Eigenschaften wie Qualität, Sicherheit und Weiterentwicklung auftreten. Das FOSSA-Projekt der EU passt genau in dieses Muster. Europäische Alternativen und Europäische Souveränität entstehen dadurch jedoch nicht. Im Gegenteil, solange sich IT und Internet im Industriemaßstab eher außerhalb als innerhalb Europas abspielen, handelt es sich tendenziell um ein Geschenk an die Konkurrenz. Bleiben lassen muss man es deswegen nicht, aber mit realistischen Erwartungen herangehen.

Bei den Anwendungen und anwendungsnahen Diensten hat Förderung nur einen Sinn, wenn sie auf konkurrenzfähige Angebote zielt. Open Source wird dabei zum Nebenaspekt, im Vordergrund steht das Produkt aus Anwenderperspektive, das besser und kostengünstiger sein muss. Wer also Zoom oder WhatsApp doof findet, muss objektiv bessere Dienste objektiv preiswerter anbieten (und im Fall von WhatsApp noch mit den unvermeidlichen Netzwerkeffekten fertig werden). Es gibt sogar noch ein Spielfeld, auf dem es eher auf die Software als auf die Dienstleistung ankommt: Webbrowser. Chrome ist zurzeit unangefochtener Marktführer, Mozilla siecht dahin. Ein solide finanzierter unabhängiger Browser mit allem, was daran hängt, bleibt dringend nötig. Nebenbei bekäme man einen Träger für Datenschutztechnik, die uns das unsägliche Zustimmungsgeheische im Web erspart, und könnte bei der Webstandardisierung mitreden.

Keimzelle einer neuen europäischen Informationstechnikbranche wäre auch das nicht, aber es wäre sinnvoll. Im Gegensatz zum Versuch, spezifisch und strategielos das Attribut „Open Source“ zu fördern.

Gefühlte Bedrohung

Pünktlich zum Start der Corona-Warn-App meldet sich der Vorstand des VZBV und warnt davor, „dass Restaurants, Geschäfte oder Flughäfen die Freiwilligkeit der App faktisch aushöhlen, indem sie nur App-Nutzern Zutritt gewähren“. Er hält diese Gefahr für real, doch das ist sie nicht.

Die App-Nutzung zu kontrollieren und daraufhin Kundinnen den Zutritt zu verweigern, ergibt nämlich für Unternehmen keinen Sinn. Solche Kontrollen kosteten doppelt Geld, einmal für die Arbeitszeit der Kontrolleure und einmal in Form verlorener Umsätze der abgewiesenen Kunden. Dem steht kein messbarer Nutzen des Unternehmens gegenüber. Selbst wenn man rein hypothetisch annähme, bei Infektionsfällen im Unternehmen drohe eine vorübergehende Betriebsschließung, bliebe dieses Risiko gering. Zum einen bleiben die Infektionszahlen und damit auch das mittlere Ansteckungsrisiko gering. Maßnahmen zur Pandemiebekämpfung zielen darauf, diesen Zustand zu erhalten. Zum anderen ist bei größeren Unternehmen auch ein Betrieb nicht dasselbe wie das Unternehmen, ein Supermarkt keine Supermarktkette. Doch schon bei Kleinunternehmen stellt sich die Frage: Was hätten etwa die darbenden Gastronomen davon, noch zusätzlich Gäste abzuweisen?

Realistischer erscheinen Kontrollen dort, wo Kontrollen ohne besonderen Aufwand praktikabel sind und Zutrittsbeschränkungen keinen Einfluss aufs Geschäft haben. Dies gilt zum Beispiel für Besuche in Krankenhäusern und Pflegeheimen. Auch hier stellt sich jedoch die Frage nach dem Nutzen. Das bloße Vorhandensein der App auf einem Smartphone sagt wenig aus und selbst der Warnstatus filtert nur diejenigen heraus, die unterwegs gewarnt wurden und es noch nicht bemerkt haben.

Eigentlich gehört das Kontrollszenario auch gar nicht zur Corona-Warn-App, sondern zu den zeitweise diskutierten Immunitätsnachweisen. Dort gehört die Kontrolle zum Konzept, sonst sind sie nutzlos, und die Frage ist berechtigt, unter welchen Bedingungen man sie ausnahmsweise zulassen möchte. Dies ist jedoch kein App-Problem.

Gamifizierter Narzissmus

Mit der Industrialisierung entstanden Massenmedien. Bevor sie um die Gunst ihrer Leser, Hörer oder Zuschauer konkurrieren konnten, mussten sie sich erst einen der knappen Kanäle sichern. Teils hatte das technische Gründe, wie bei Funk und Fernsehen, teils wirtschaftliche, denn das Herausgeben einer Zeitung wie auch der Betrieb einer Rundfunk- oder Fernsehanstalt erfordern Kapital und deshalb einen Mindestumsatz pro Zeiteinheit.

Das Internet hat uns Jedermannmedien wie Twitter, Facebook oder Telegram gegeben. Dort kann jeder an alle senden, die ihm zuhören wollen. Begrenzt ist nur noch die Aufmerksamkeit des Publikums, um die sich alle balgen. Geld verdient dabei zunächst nur die Plattform, und zwar umso mehr, je mehr Aufmerksamkeit sie insgesamt binden kann. Dies gilt für die Werbung, die sich ein Stück vom Kuchen der Aufmerksamkeit abschneidet, ebenso wie für das Risikokapital, das sich eine Zeitlang mit schnell wachsenden Metriken als Gegenleistung begnügt.

Einige Plattformen, allen voran YouTube, geben einen Teil ihrer Einnahmen an ihre Sender weiter und nähern sich damit teilweise herkömmlichen werbefinanzierten Medien wie dem Privatfernsehen und -radio an, erlauben jedoch parallel dazu das unbezahlte Senden. Andere, wie Twitter und Instagram, ermöglichen ihren Nutzern keine direkte Monetarisierung ihrer Reichweite und erlangten Aufmerksamkeit; teils lässt sich diese mit externen Diensten wie Patreon oder der Nutzung als Werbeplattform für eigene Produkte kompensieren. Manche haben nicht einmal ein nachhaltiges Geschäftsmodell, so wie Telegram, das seine letzten Einnahmen mit dem Verkauf selbst erzeugter Blockchain-Token („ICO“) erzielte, bevor die amerikanische Börsenaufsicht dem ein Ende setzte.

Das Internet schafft damit einen Raum für Medienprodukte, die vom Narzissmus oder der Agenda der Sender sowie der Einfalt ihrer Gefolgschaft leben. Esoterik und Verschwörungstheorien, die in den letzten Wochen in Form von Demonstrationen aus dem Internet herausschwappten, stellen nur eine Ausprägung diese Modells dar. Dass sich Telegram in diesem Zusammenhang zum Kopp-Verlag unter den Messengern entwickelt hat, dürfte nicht zuletzt fehlenden Reichweitebeschränkungen zuzuschreiben sein.

So im jungen Internet jeder mit wenig Aufwand ein Spammer werden konnte (Stimmt die Zeitform oder gibt es immer noch so viel Spam und ich sehe ihn nur nicht mehr?), kann heute auch jeder ein Massenmedium sein. Er muss dafür nur Zeit investieren und veröffentlichen, was seiner Zielgruppe gefällt. Als Belohnung gibt es Likes, Reshares und manchmal eine „Hygienedemo“ besonders eifriger Anhänger. Etwas Besseres als ein folgsamer Mob kann den Sendern kaum passieren.

Vordergründig funktioniert dieser neue Medienmarkt zwar wie der Alte, der ebenfalls Aufmerksamkeit belohnt, doch fällt das Geld als Regulativ für Inhalte weitgehend weg – auch auf Seiten der Empfänger, die sich nicht mehr auf einige wenige mutmaßlich seriöse Quellen festlegen müssen, sondern sich aus einem Überangebot das herauspicken, was ihnen gerade gefällt. Zugleich verschwimmen die Grenzen zwischen Sendern und Empfängern. Alle machen alles und viele träumen davon, es vom Twitter-Ei zum Like- oder Follower-Millionär zu bringen.

Negative Konsequenzen haben die Jedermannmedien auch dort, wo keine böse Absicht im Spiel ist. Aktuelles Beispiel: Das deutsche Corona-Warn-App-Projekt arbeitet relativ offen auf GitHub. Dort kann jeder in die Dokumentation und den Programmcode schauen, Fragen stellen, Probleme melden und diskutieren. Die Entwickler reagieren darauf professionell und nachvollziehbar, sie sind in einem vernünftigen Maß – um fertig zu werden, muss man manchmal Prioritäten setzen und nicht alles entscheiden die Entwickler selbst – offen für Kritik und Verbesserungsvorschläge. Doch die Arbeitswoche beginnt für sie nach dem Feiertag damit, dass sie am Dienstag halb neun jemand per Twitter anpisst, weil ihm an ihrem Datenbankentwurf etwas nicht gefällt. Die genannten Merkmale stellen wahrscheinlich gar kein großes Problem dar, weil die Datenbank im Fall der Corona-Warn-App ohnehin nur der Koordination dezentraler App-Instanzen dient und die zentral anfallenden Informationen kaum etwas über identifizierbare Personen aussagen. Trotzdem gibt’s zur Belohnung allgemeines Schulterklopfen. Den Entwicklern will er’s vielleicht später melden.

Dies ist das Resultat einer Plattform, die den Narzissmus ihrer Nutzer gamifiziert hat, um damit Geld zu verdienen. Hier kann jeder ein kleiner Trump sein und sich seine tägliche Dosis Bestätigung aus der eigenen Populismusblase holen. Im kleinen Maßstab ist das kein Problem, doch insgesamt kommen wir vielleicht nicht darum herum, den senderseitigen Aufwand wieder an die Reichweite zu binden und so die alte Trennung zwischen relativ aufwändiger Massen- und billiger Individualkommunikation geringer Reichweite wiederherzustellen.

Bedingte Vorsorge und einseitiges Risikomanagement

Die Coronavirusseuche verlangt nach klugem Risikomanagement. Darüber, wie ein solches aussehe, gibt es verschiedene Auffassungen. Die einen halten enge Beschränkungen des öffentlichen Lebens über längere Zeit für erforderlich und warnen vor schneller Rückkehr zur früheren Normalität. Die anderen verlangen, man müsse die Wirtschaft schnell normalisieren, um größere Schäden zu vermeiden, und dazu Gesundheitsrisiken in Kauf nehmen.

Beide Seiten argumentieren letztlich auf der Grundlage des Vorsorgeprinzips: Man wisse nicht genug, doch sei es besser, anhand der vorliegenden Informationen jetzt Entscheidungen zu treffen, als nicht zu tun, bis Klarheit herrsche. Beiden Seiten feht dieselbe Information, nämlich allerlei Details zum Virus, der davon ausgelösten Erkrankung und künftigen Behandlungsmöglichkeiten. Sie unterscheiden sich nur darin, wie sie Risiken priorisieren. Die einen schauen zuerst auf die Gesundheit und das Gesundheitssystem und wenden das Vorsorgeprinzip darauf an, die anderen legen den Fokus auf die Wirtschaft.

So unangenehm es sein mag, Gesundheit und Menschenleben in Geld umzurechnen, werden wir doch nicht umhinkommen, alle maßgeblichen Aspekte und Folgen der Pandemie wie ihrer Bekämpfung in einem umfassenden Risikomodell zu berücksichtigen und gegeneinander abzuwägen. Das Vorsorgeprinzip liefert keine magische Pille, die einen Ausweg aus der Ungewissheit eröffnet, sondern nur eine Maxime zum Umgang mit unvermeidlicher Ungewissheit.

Nach meinem Eindruck haben bislang die Virologen die Nase vorn, was belastbare Voraussagen angeht. Zwar ist vieles rund um das neue Coronavirus noch nicht geklärt, doch lässt sich die Ausbreitung des Virus anhand plausibler und auf langer Erfahrung beruhender Modelle gut voraussagen. Können Ökonomen ähnlich belastbar die künftige Entwicklung der Wirtschaft vorrechnen?

Dot Con

In early March, 2000 the dot-com bubble of the late 1990s reached its peak and began to burst. The craze that had fueled this bubble was not entirely natural. Major investment banks used the opportunity to play the IPO game and were subsequently investigated by the SEC. The 2002 documentary, Dot Con, tells this part of the dot-com story:

Unterschätzte Risiken: kaputte Organisationen

Morgen jährt sich zum 25. Mal der Zusammenbruch der Barings Bank. Als verwirrter Einzeltäter gilt Nick Leeson, der als Wertpapierhändler in Singapur vertuschte Verlust anhäufte. Möglich war dies jedoch nur aufgrund einer kaputten Organisation. Die Verhältnisse in der Bank müssen haarsträubend gewesen sein. Leeson hielt seine Kollegen und Manager für Idioten – und hatte damit wahrscheinlich Recht. Die BBC-Doku £830,000,000 – Nick Leeson and the Fall of the House of Barings erzählt die Geschichte:

What Blockchain Really Is

Blockchain is not a technology, it is a meme. The legend of a magical technology about to disrupt everything – e-very-thing! – emerged from an ecosystem of investment fraud, where it was originally used to sell worthless coins and tokens to the gullible. The blockchain legend did not have to make sense to fulfill this purpose, quite to the contrary.

Due to media fascination with the speculative bubble formed by Bitcoin and other crypto-“currencies”, the blockchain legend spilled over into the real business world. It had everything it needed to spread: great promises instilling fear of missing out, explanations one could replicate by memorizing rather than understanding, and holes in just the right places that everyone could fill with their personal visions.

Application proposals, unsurprisingly, revolved around what people experienced in their everyday lives, such as tracking bananas from the farm to the supermarket or making payments. The blockchain legend would have worked just as well with any other alleged use case, as it did not promise any specific advantages compared to actual technology.

As a meme, the blockchain legend can spread only among those who want to believe, or at least accept the proposition that blockchain were a technology. The moment one understands the true nature of blockchain as a redundantly-decentrally spread meme one stops spreading the meme.

Two years have passed since peak blockchain. Fewer and fewer people continue to propagate the meme. I can see the light at the end of the tunnel.

Die letzten Blockchain-Evangelisten

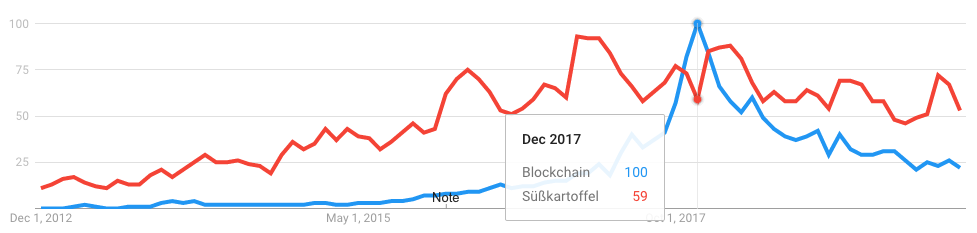

Zum zweiten Mal jährt sich in diesem Monat Peak Blockchain, der Höhepunkt der Krypto„währungs“- und Blockchain-Blase. Für einen kurzen Augenblick unserer Geschichte schien das Zauberwort Blockchain den Deutschen interessanter als die Hipster nährende Süßkartoffel. Seither ließ das Interesse schnell nach, denn dem Hype fehlte die Substanz. Wirklich plausibel war bereits Bitcoin nur als Spekulationsobjekt gewesen, das man wie einst Tulpenzwiebeln eine Blase lang handeln und dann als Wirtschaftsgut vergessen oder irgendwo zwischen Mehl und Kartoffel einsortieren würde. Die als Verkaufsargument für letztlich in beliebiger Anzahl frei halluzinierbare „Coins“ und „Token“ in die Welt gesetzte und gerne nachgeplapperte Legende von der revolutionären Blockchain-Technologie konnte daran nichts ändern.

Bereits 2017, noch auf dem Weg zum Gipfel des Irrsinns, beleuchtete David Gerard in seinem Buch Attack of the 50 Foot Blockchain die Szene und mittlerweile kann man sich auch vom Security-Guru Bruce Schneier oder von gut bezahlten McKinsey-Beratern erklären lassen, was an den Geschichten von Coins, Token, Blockchains und Smart Contracts alles nicht stimmt und warum die Suche nach erfolgreichen Blockchain-Projekten so mühsam ist. Dazu passend hört man von den einst eilig aufgesetzten Blockchain-Projekten mancher Unternehmen heute nur noch wenig mehr mehr als von ihren ähnlich laut angepriesenen und gleichermaßen schlecht begründeten Avatar-Meetings und Gebäudemodellen in Second Life ein Jahrzehnt zuvor. Selbst die noch im Frühjahr vom Gesundheitsminister prämierte Idee einer digitalen Arbeitsunfähgkeitsbescheinigung mit Blockchain verschwand auf dem Weg zum Gesetz leise in der Schublade, denn eine Krankenkasse hatte bereits Jahre zuvor eine ohne Digitalvoodoo funktionierende Lösung entwickelt und getestet. Zu guter Letzt beerdigte auch die Bundesregierung das ihr aufgedrängte Thema, indem sie gesichtswahrend eine Blockchain-Strategie verabschiedete, ohne sich zu etwas zu verpflichten.

Um jetzt noch an der Blockchain-Legende zu stricken, müsste man schon sehr realitätsverdrossen sein, und doch versuchen einige genau dies und schwadronieren vom digitalen Euro, der schnell „auf die Blockchain“ müsse, oder neu ausgeschmückt von einer revolutionären Wundertechnologie nun nicht mehr hinter Bitcoin, sondern hinter dem vorerst ebenfalls gescheiterten Facebook-Projekt Libra. Was sie dazu treibt, bleibt ihr Geheimnis.

Kein Geheimnis bleiben die Nachrichten. So sieht der Präsident der amerikanischen Nationalbank Federal Reserve keinen Bedarf für einen staatlichen Digitaldollar und der venezolanische Petro blieb von Anfang an nur ein Verzweiflungsakt, der dem gebeutelten Land nicht helfen konnte und es vielleicht nicht einmal sollte. Facebooks groß angekündigte Privatwährung Libra harzt, wie man am Sitz der Libra Association in der Schweiz sagen würde, seit sich zeigte, dass Libra von den ursprünglichen Ideen der Krypto„währungen“ weniger deren Architektur denn ihre Ignoranz gegenüber jeder Finanzmarktregulierung übernehmen wollte. Ins Geschäft mit dem Zahlungsverkehr einzusteigen mag für ein Unternehmen wie Facebook attraktiv sein, aber dabei handelt es sich am Ende nur um ein Bankgeschäft wie jedes andere. Technisch braucht man dafür nicht mehr als eine Datenbank und über eine eigene Verrechnungseinheit verfügte mit dem Linden Dollar bereits Second Life – Jahre vor Bitcoin.

Was die ebenso gerne als Kronzeugen angeführten fernen Chinesen treiben, wissen wir im Westen nicht so genau. Vor unserer Haustür hingegen finden wir das lehrreiche Beispiel der schwedischen E-Krone. Unter diesem Arbeitstitel beschäftigt sich die Schwedische Reichsbank mit der Frage, ob sie ein elektronisches Zentralbankgeld herausgeben soll und wie ein solches funktionieren könnte. Die Motivation dazu liegt nicht in der Wundertechnik Blockchain, sondern im elektronischen Zahlungsverkehr, der das Bargeld in Schweden weitgehend abgelöst hat. Während sich die Banken früher Bargeld bei der Zentralbank besorgen mussten, arbeiten sie nun vorwiegend mit Buchgeld, welches sie selbst schöpfen. Damit aber geht der Einfluss der Zentralbank zurück, auf den sich die klassischen Instrumente der Geld- und Währungspolitik stützen.

Die E-Krone steht für die Suche nach einem elektronischen Ersatz, der die Funktion der Zentralbank in die Ära des volldigitalen Zahlungsverkehrs hinüberrettet. Notwendig wird dieser Versuch, weil die Banken dezentral selbständig Buchgeld schöpfen können, eine wirtschaftlich nützliche Funktion, die jedoch beaufsichtigt und gesteuert werden muss. Die E-Krone und Krypto„währungen“ verfolgen mithin gegensätzliche Ziele. Bitcoin und seine Nachahmer traten mit dem Anspruch an, zentrale Instanzen überflüssig zu machen und alle Vorgänge redundant-verteilt abzuwickeln. Heraus kamen dabei Systeme mit gravierenden Mängeln: geringe Leistung und Zuverlässigkeit bei hohem Energieverbrauch, hohes Risiko für Nutzer wegen problematischer Benutzerschnittstellen bei fehlenden Korrekturmöglichkeiten sowie die ökonomischen Folgen ungenügender Aufsicht sind nur einige davon.

Zur Rettung einer Zentralbank dürften Ansätze, die deren Abschaffung um jeden Preis versuchen und die genau deswegen in der Praxis scheitern, nur wenig beitragen. Stattdessen wird es sinnvoll sein, sich alle plausiblen Vorschläge für digitales Geld von eCash bis zur Geldkarte noch einmal anzuschauen und zu überlegen, wie man diese Entwürfe weiterentwickeln könnte. Bitcoin und Konsorten fallen schon mal raus: Nach Ansicht der Reichsbank handelt es sich dabei gar nicht um Geld (deshalb die Gänsefüßchen im Wort Krypto„währung“). Ob Schweden am Ende jemals eine E-Krone bekommt und wie sie gegebenenfalls funktionieren soll, bleibt vorerst offen. Vielleicht braucht es am Ende auch ganz andere Mechanismen für die Bankenaufsicht und Geldpolitik.

Von den letzten Blockchain-Evangelisten liest man dazu nichts. Sie raunen nur weiter von der Magie der Blockchain und einer großen Zukunft der Krypto„währungen“, die man nicht verpassen dürfe. Wer ihnen noch zuhört, ist selbst schuld.

Denkanstöße zu 5G und Huawei

Seit einiger Zeit tobt ein Streit um die Frage, ob der chinesische Konzern Huawei Ausrüstung für die im Aufbau befindlichen deutschen 5G-Netze liefern dürfen soll. Kritiker argumentieren, Huawei sei von der chinesischen Regierung abhängig und deshalb kein vertrauenswürdiger Lieferant. Kauften unsere Netzbetreiber bei Huawei, seien wir China ausgeliefert, da helfe keine Technik und kein Sicherheitsmanagement. Befürworter hingegen halten die Risiken für beherrschbar.

Die Diskussion krankt daran, dass sie in der Öffentlichkeit vorwiegend auf PR-Niveau geführt wird statt mit handfesten Argumenten. Echte Risikobetrachtungen liest man kaum, stattdessen bleiben die vorgetragenen Bedenken und Argumente ätherisch. Als Beispiel lesen man etwa das Papier Germany’s Preliminary 5G Decision:

Limiting Damage and Learning Lessons der DGAP: Dort fehlt jede nachvollziehbare Risikoeinschätzung und die Autoren fordern, die Entscheidung über den Einsatz nicht Leuten mit Ahnung von der Materie wie dem BSI , sondern der Politik zu überlassen. So würde man wohl auch argumentieren, arbeitete man als PR-Agentur für einen von Huaweis Konkurrenten.

Aus Sicht des Sicherheits- und Risikomanagements stellt sich jedoch zuerst die Frage, welche Szenarien eigentlich gegeneinander abzuwägen sind und was man gewinnen oder verlieren kann. An einem Kommunikationsnetz interessieren uns unmittelbar seine Verfügbarkeit sowie möglicherweise die Vertraulichkeit der Kommunikation, mittelbar als Voraussetzung dafür die Integrität des Netzes und seiner Komponenten, die jeder Hersteller untergraben kann.

Am geringsten zusätzlich bedroht ist die Vertraulichkeit der übermittelten Inhalte. Dafür verlässt sich ohnehin niemand auf ein öffentliches Netz, sondern wer auf Vertraulichkeit Wert legt, muss ein Protokoll zur Ende-zu-Ende-Verschlüsselung wie z.B. TLS einsetzen. Bei korrekter Anwendung eines solchen Protokolls sind die attraktivsten Angriffe dann solche auf die Software der Endpunkte, insbesondere die Anwendungssoftware.

Ebenso bedeutsam ist, wie wir spätestens seit Snowden wissen, die Vertraulichkeit der Metadaten – wer kommuniziert wann, wo und mit wem? Hier stellen sich Fragen wie:

- Welchen echten Vorteil brächte der direkte Durchgriff auf den Hersteller Huawei im Vergleich zu einem unabhängigen Akteur, der die Komponenten lediglich analysiert?

- Welche Informationen könnten die Chinesen ohnehin schon unkompliziert einsammeln, solange sie uns Computer, Smartphones und IoT-Geräte liefern?

- Inwieweit kann der praktische Betrieb Risiken kompensieren, wenn Spione nicht nur theoretisch, sondern auch praktisch an Daten herankommen müssen und es sich dabei um nennenswerte Datenmengen handelt?

- Wo und wie würde man die relevanten Daten einsammeln, wenn man keinen besonderen Zugang zur Netztechnik hätte?

Kurz und gut, wie viel leichter hätten es die Chinesen dank Huawei als andere Mächte mit ihren Nachrichtendiensten?

Auch hinsichtlich der Verfügbarkeit stellt sich die Frage nach der Baseline, dem Ausgangsniveau. Angenommen, die Chinesen könnten unsere 5G-Netze jederzeit ausknipsen, wieviel leichter hätten sie es dann als ein anderer Akteur, der etwa Spezialeinheiten mit Sprengstoff losschickt? Die Bahn zum Beispiel hat ab und zu Probleme mit heimischen Terroristen, die aus einer politischen Motivation ganz banal Kabelschächte anzünden und damit großen Schaden anrichten. Was könnten staatlich unterstützte Kräfte zu welchem Preis mit klassischer Sabotage anrichten?

Sähe ich solche Fragen diskutiert, fiele es mir leichter, die ganze Debatte ernst zu nehmen. Alternativ könnten wir die Sicherheit in den Hintergrund rücken und einfach offen über Wirtschaftspolitik reden. Vielleicht wäre es ja aus dieser Perspektive eine gute Idee, europäischen Anbietern den Vorzug zu geben und wenn das jemand nachvollziehbar begründen könnte, hätte ich gar nichts dagegen, dass wir das dann auch tun.

Unterdessen kann sich Bill Gates in Huawei einfühlen, denn Microsoft hatte einst dasselbe Problem: „Wir wurden gefragt, ob Windows irgendwelche NSA-Dinge eingebaut hat“. Ob diese Erinnerung die aktuellen Warnungen vor Huawei glaubwürdiger macht, möge jeder für sich entscheiden.

PS: Bei einer Anhörung des Auswärtigen Ausschusses im Bundestag wiesen Experten darauf hin, dass ein funktionierender Markt und die Vermeidung einer Monokultur wichtig seien für die Sicherheit. (2019-11-11)

PPS: Den Security-Chef der Telekom wollte man lieber nicht anhören. Netzbetreiber wie die Telekom sind gegen den Ausschluss von Huawei, während der Ausschussvorsitzende Röttgen die Beteiligung von Huawei am 5G-Ausbau für schlimmer hält als einen GAU im Kernkraftwerk. (2019-11-12)

Mythos personalisierte Werbung

“There is a rational explanation for everything.

There is also an irrational one.”

Schwa World Operations Manual

Eines der Gebiete, die Laien zur Algorithmenschelte einladen, ist die automatisierte Werbung. Wenn wir – ohne Adblocker – Websites besuchen, wählen geheimnisvolle Algorithmen aus, welche Werbung wir zu sehen bekommen, gespeist von Daten aus Trackern, die uns im Internet auf Klick und Reload verfolgen. Wahre Wunderdinge erzählt man sich von diesen Algorithmen: Sie kennten uns besser als wir selbst, wüssten um unsere Interessen und könnten unsere Kaufentscheidungen mit personalisierter Werbung manipulieren. Die Realität ist oft viel banaler. So geisterte vor Jahren eine Geschichte durchs Netz und die Medien vom Supermarkt mit dem passenden Namen Target, der einer Kundin mutmaßlich aufgrund der Daten aus einem Rabattprogramm à la Payback Werbung für Babysachen nach Hause schickte, bevor sie selbst wusste, dass sie tatsächlich schwanger war. Solche Ereignisse wiederholen sich bis heute, doch wenn die Algorithmen falsch liegen, entpuppt sich das ganze Wunder zum Beispiel als naheliegender Schluss aus den weiterverkauften Daten eines Zyklustrackers nach versäumter Dateneingabe. Auch im ersten Fall dürfte die Erklärung harmlos sein, handelt es sich doch um einen Einzelfall und wir wissen nicht, bei wie vielen Empfängerinnen Target falsch lag.

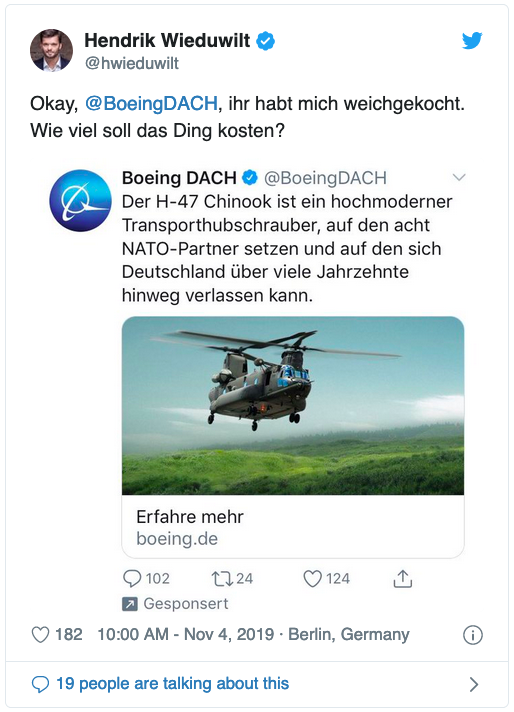

Das Modell vom algorithmisch durchleuchteten und manipulierten Konsumenten führt vielfach in die Irre. Es unterstellt „den Algorithmen“ Fähigkeiten, die sie so nicht haben, erklärt unerwartetes Verhalten fälschlich als Irrtümer einer Intelligenz und verengt die Vorstellung von Werbung auf personalisierten Druckverkauf von Consumer-Produkten. Aus dieser Perspektive erscheinen Beobachtungen grotesk, wie sie der Journalist Hendrik Wieduwilt machte und belustigt teilte:

Was auf den ersten Blick und mit dem Modell der persönlich zugeschnittenen Werbung im Hinterkopf wie eine erheiternde Fehlfunktion wirkt, lässt sich in Wirklichkeit leicht erklären. Die Kaufentscheidung, um die es geht, fällt im Verteidigungsministerium. Seit Anfang des Jahres läuft das Beschaffungsverfahren für einen neuen Transporthubschrauber für die Bundeswehr. Einer der beiden Bieter* ist Boeing mit dem gezeigten Modell Chinook.

Ein wie auch immer gearteter direkter Einfluss dieser Werbung auf die Beschaffungsentscheidung der Bundeswehr ist nicht zu erwarten. Man investiert nicht mehrere Jahre in die Vorbereitung und Abwicklung eines Beschaffungsverfahrens, nur um am Ende die Ministerin nach Bauchgefühl und der am häufigsten gesehenen Anzeige entscheiden zu lassen. Dennoch ergibt die Werbung Sinn, wenn man sie Teil einer Imagekampagne betrachtet, mit der die öffentliche Meinung zugunsten des eigenen Angebots gepflegt werden soll. Welche Wirkung man davon am Ende erwarten kann, sei dahingestellt; schaden wird es nicht, der Öffentlichkeit bekannt zu sein.

Besonders gut zielen muss man mit einer solchen Kampagne nicht, sie soll ja viele erreichen. Eine Portion Targeting wird dennoch im Spiel sein und das versteht man am besten, wenn man es als Ausschluss offensichtlich unsinniger Versuche auffasst.

Henry Ford wird das in verschiedenen Fassungen kursierende Zitat zugeschrieben: „Ich weiß, die Hälfte meiner Werbung ist hinausgeschmissenes Geld, ich weiß nur nicht welche Hälfte.“ Die Chance, mit Werbung bei einem zufällig ausgewählten Individuum eine Wirkung zu erzielen, ist gering, meist viel geringer als fünfzig Prozent. Es gibt kein Geheimwissen, mit dem sich dies grundlegend ändern ließe. Denkt nur daran, wie viel Werbung Ihr Tag für Tag ignoriert, für wie viele Produkte Ihr Werbung erhaltet, die Ihr nie kaufen würdet.

Dennoch lassen sich die Erfolgsquoten einer Kampagne pro Kontakt und damit das Kosten-Nutzen-Verhältnis optimieren, indem man offensichtlich chancenlose Versuche gleich ganz bleiben lässt und die dafür sonst aufzuwendenden Kosten einspart. Im vorliegenden Fall zielt die Kampagne auf Deutschland. Man kann also schon mal auf alle Versuche verzichten, bei denen die Empfänger keinen Bezug zu Deutschland haben. Das ließe sich noch näherungsweise durch die Auswahl der Medien und sonstigen Werbeumfelder erreichen, wie man es früher getan hat und in Printmedien noch tut. Im Internet mit seinen zentralen Werbeplattformen ist man jedoch weniger eingeschränkt und so ließe sich diese Zielgruppenbeschränkung auch dann noch umsetzen, wenn jemand Slashdot oder El País oder eben Twitter besucht.

Je nach Ausrichtung der Kampagne könnte eine weitere Einschränkung sinnvoll sein, nämlich auf relevante Entscheider und Multiplikatoren, also ungefähr höhere Militärs und Verteidigungsbeamte sowie Journalisten und einflussreiche Blogger. Ob das hier der Fall ist, weiß ich nicht. Vielleicht bekommt auch jeder zurzeit Hubschrauberwerbung, ob Journalistin, Militär, Klempnerin oder Katzenbildblogger. Wer wahrscheinlich journalistisch tätig ist, kann Twitter wissen; ob es sich ohne weitere Verknüpfung aus Tracking-Daten herauslesen ließe, weiß ich nicht. Um hingegen jemanden halbwegs verlässlich als, sagen wir, Staatssekretär im BMVg einordnen zu können, wird man ihn de facto persönlich identifizieren oder sich auf seine Angaben verlassen müssen.

So fein müssen Zielgruppen freilich gar nicht immer abgegrenzt werden, auch wenn man zuweilen von Microtargeting liest. Brauchbare Einschränkungen beim Zielen auf Entscheidungsträger könnten Kriterien sein wie: „hat studiert und ist schon etwas älter“, oder „verfügt mutmaßlich über ein monatliches Einkommen von mehr als x-tausend Euro“. Wichtig ist nur, dass man halbwegs verlässlich möglichst große Zahlen derjenigen ausschließt, die man nicht erreichen möchte.

Das heißt nicht, dass die Werbewirtschaft nicht alle Daten sammeln würde, die sie kriegen kann, oder dass sie Hemmungen hätte, über jeden einzelnen von uns ein persönliches Dossier anzulegen. Doch die mächtigen und geheimnisvollen Algorithmen, die uns durch unsere DSL-Anschlüsse gleichsam direkt ins Gehirn schauen und unser Verhalten vorhersagen könnten, diese Algorithmen gibt es nicht.

*) Als einziger Konkurrent tritt der ebenfalls amerikanische Hersteller Sikorsky an und die Ausschreibung war wohl so formuliert, dass auch niemand sonst überhaupt die Bedingungen erfüllen konnte. Angesichts dessen frage ich mich, warum wir bei der Bundeswehr nicht so einen Souveränitätszirkus veranstalten wie für die Cloud, obwohl wir doch auf diesem Gebiet mit Airbus sogar über einen eigenen Kandidaten verfügen.

Trendsport Algorithmenschelte

Warf man Internetkonzernen wie Google und Facebook einst vor allem vor, Datenkraken zu sein, hat heute de Algorithmenschelte den Spitzenplatz unter den Memen der Technikkritik übernommen. Die künstliche Intelligenz stehe kurz vor der Übernahme der Weltherrschaft, raunt es durch die Medien, und niemand verstehe so recht, was sich diese immer mächtiger werdenden Algorithmen dächten. Man müsse ihnen Zügel in Gestalt von Algorithmenethik und Not-Aus-Knöpfen anlegen, damit sie sich richtig entschieden, wenn sie etwa bei der Steuerung eines fahrerlosen Autos zwischen verschiedenen Unfallopfern zu wählen hätten.

Nun ist es gewiss nicht falsch, sich kritisch mit neuer Technik und ihren Anwendungen auseinanderzusetzen. Doch mittlerweile bekommt man manchmal den Eindruck, es sei legitim und notwendig, sich vor Algorithmen und künstlicher Intelligenz zu fürchten wie frühere Generationen vor dem Atomtod. Doch die gegenwärtigen Diskussionen sind geprägt von Missverständnissen, grandiosen Überschätzungen, Motiven aus der Science Fiction sowie modernen Legenden, die sich dank oberflächlicher Plausibilität durch ungeprüftes Nacherzählen verbreiten.

Eine dieser Legenden besagt, der Empfehlungsalgorithmus von YouTube fördere systematisch Schund und Schmutz und ziehe seine Nutzerinnen und Nutzer schnell und tief in extreme Filterblasen. Ich kann diese Erzählung aus eigener Erfahrung nicht nachvollziehen, denn meine persönlichen Empfehlungen sind an Harmlosigkeit kaum zu überbieten.

Ich habe freilich auch nicht die Methode angewandt, mit der die Empfehlungskritiker Belege für ihre These konstruieren: Getreu dem Axiom, dass stets nur die anderen als verstrahlte Manipulationsopfer in Frage kommen, während man selbst erleuchtet sei und alles durchschaue, betrachtet man einen hypothetischen Neunutzer ohne Vergangenheit, der YouTube zum ersten Mal nutzt und sogleich dessen Empfehlungen folgt. Das ist zwar offenkundiger Blödsinn, denn in dieser Situation kann auch das intelligenteste Empfehlungssystem nur raten, doch es liefert die gewünschte Geschichte. Mit Analysen, wie die Beobachtungen zustande kommen, hält man sich dabei nicht auf.

In diese Kerbe haut nun auch die Mozilla-Stiftung mit ihrer Kampagne YouTube Regrets, in der sie Geschichten verstörter Zuschauerinnen und Zuschauer erzählt und Google als Betreiber der Plattform angreift. Die Motivation bleibt unklar, doch konkurrieren Mozilla mit Firefox und Google mit Chrome erbittert um Anteile am Browsermarkt.

Im Zentrum der Kampagne stehen die Statements 28 anonymer YouTube-Zuschauer, die sich mehr oder minder entsetzt zeigen ob der Videos, die ihnen die Plattform empfahl. So empört sich Zeuge Nr. 3, Pferdesportfan, darüber, dass YouTube ihr oder ihm immer wieder Videos kopulierender Pferde anbiete, obgleich man an Pornographie gänzlich desinteressiert sei. Nr. 13 schaute sich Anita Sarkeesians „Tropes vs Women in Video Games“ an und sah sich daraufhin mit Videos des Gamergate-Mobs konfrontiert. Nr. 22 berichtet, nach dem Genuss von Gaming-Videos unvermittelt auf Bongs gestoßen zu sein und vermutet, der Algorithmus habe einen Witz aus einem der Videos aufgegriffen. In einigen Statements wird sogar von Kindern berichtet, die offenbar unbeaufsichtigt vor dem Google-Apparat saßen und die das Programm darin verstört habe.

So weit, so spießig. Als Beitrag zur Erhellung war Mozillas Kampagne vermutlich nicht gedacht, doch illustrieren die verwendeten Statements Missverständnisse und Denkfehler, die populistischer Algorithmenschelte wie dieser zugrunde liegen. Das größte Missverständnis: Es handle sich um komplizierte, geheimnisvolle Algorithmen, die anhand einer Unmenge von Daten unser Innerstes durchleuchteten, um unsere Interessen zu verstehen, und persönliche Empfehlungen für jede Einzelne von uns berechneten.

Tatsächlich verstehen wir Empfehlungssysteme gut. Sie berechnen abstrakte Kategorien – meist andere als ein Mensch bilden würde – in die sie sowohl Nutzer als auch Inhalte einordnen und geben die danach am besten passenden Kombinationen aus. Ihr Weltwissen beziehen sie dabei aus dem beobachteten und statistisch aggregierten Verhalten der Nutzerschar. Schauen sich also viele als Pferdeliebhaber eingestufte Nutzerinnen und Nutzer Filme von kopulierenden Pferden an, wird das Empfehlungssystem diese statistische Assoziation reproduzieren. Von Pferden oder von Kopulation versteht der Algorithmus dabei nicht das Geringste.

Überhaupt dürfte das Empfehlungssystem wenig oder gar keine Informationen über den Inhalt eines Videos berücksichtigen, denn solche sind trotz aller Fortschritte immer noch schwer zu ermitteln, zumal im YouTube-Maßstab, wo in jeder einzelnen Sekunde Videomaterial mit einer Gesamtlaufzeit von mehreren Stunden hochgeladen wird. Stattdessen wird das Empfehlungssystem vor allem oder ausschließlich mit Metadaten arbeiten: Titel und Beschreibungen, Kanäle, Likes und so weiter.

Von unserem Innersten, unseren Interessen versteht das Empfehlungssystem noch weniger als vom Inhalt der Videos, denn es sieht von uns nur das, was wir auf YouTube tun. Auf dieser Grundlage lassen sich keine wirklich persönlichen Empfehlungen geben, wie man sie vielleicht von engen Verwandten oder langjährigen Freunden erhielte. Vielmehr rät YouTube, was uns gefallen könnte, weil es andere mit ähnlichen Sehgewohnheiten angeschaut haben, statt aus seinem riesigen Angebot eine noch willkürlichere Zufallsauswahl zu präsentieren. Die einzige gerechtfertigte Erwartung an ein solches System ist die, dass es nach häufiger Nutzung Empfehlungen präsentiere, die im Mittel etwas weniger unpassend seien eine willkürliche Auswahl. Ganz unschuldig ist die Internetwirtschaft an Überschätzung ihrer Möglichkeiten allerdings nicht, nimmt sie doch den Mund gerne voll und preist den Output recht banaler Software selbst als personalisiert an.

Dem Missverständnis folgt ein Denkfehler, wenn man Algorithmen wie einem Empfehlungssystem Schutz vor Schund und Schmutz oder gar Moral abverlangt. Zum einen können sie dies bei weitem nicht leisten, denn sie betreiben letztlich nur automatisiert eine clevere Statistik, während sich an Fragen von Moral und Ethik Generationen von Philosophen und Theologen die Zähne ausgebissen haben, ohne endgültige Antworten geben zu können. Doch selbst wenn man auf Beschränkungen der Technik keine Rücksicht zu nehmen hätte, vielleicht gar Menschen an ihre Stelle setzte, blieben solche Entwurfsziele problematisch.

Wessen Moral soll „der Algorithmus“ durchsetzen? Ist es richtig, ist es notwendig, Menschen vor dem Anblick kopulierender Pferde zu schützen oder stellt vielleicht die Vermittlung biologischer Allgemeinbildung über die Fortpflanzung der Säugetiere ein höherrangiges Ziel dar? Sollen Empfehlungen Filterblasen verstärken, abschwächen oder ignorieren und gilt die Antwort gleichermaßen für feministische Filterblasen wie für jene des Gamergate-Mobs? Und was sollen wir aus der Tatsache schließen, dass mehrere Statements der Mozilla-Kampagne explizit sagen, man selbst habe den Schmutz natürlich als solchen erkannt, aber andere müssten doch sicher davor geschützt werden?

Das Internet ist ein Spiegel der Gesellschaft. Empfehlungssysteme geben ein Echo, teils auf das Sehverhalten einzelner Nutzerinnen und teils auf kollektives Verhalten. Wie sich diese Faktoren im Einzelnen mischen und ein bestimmtes Ergebnis hervorbringen, mag manchmal so schwer zu durchschauen sein wie die Akustik eines Konzertsaals für jemanden, der schon im Physikunterricht nicht aufgepasst hat. Dies ist jedoch kein Grund, Algorithmen zu verteufeln oder Unmögliches von ihnen zu verlangen. Es handelt sich nur um banale Computerprogramme.

Das heißt nicht, dass es nichts zu diskutieren gäbe. YouTube und andere Plattformen haben die Medienlandschaft verändert und damit auch die Art und Weise, wie gesellschaftliche Diskurse verlaufen. Doch wer die daraus resultierenden Fragen auf Algorithmenschelte verkürzt, setzt an der falschen Stelle an und verliert wichtige Aspekte aus dem Blick. Allen voran ist dies die Finanzierung durch Werbung, die nicht nur klassischen Medien Umsätze genommen hat – deswegen kämpften die Verlage so vehement für ein Leistungsschutzrecht, das ihnen Vor- und den neuen Konkurrenten Nachteile bescheren sollte – sondern auch die ökonomischen Anreize bestimmt, aus denen die Entwicklungs- und Optimierungsziele der Betreiber und damit Gestaltungsentscheidungen resultieren. Dass wirtschaftliche Abhängigkeit von der Werbung in der Programmgestaltung für eine Gratwanderung zwischen Krawall zur Publikumsbindung und Seichte zur Befriedigung der Werbekundenwünsche führt, kennen wir schon aus dem Privatfernsehen.

Algorithmen sind demgegenüber nur der verlängerte Arm des Unternehmens, das sie einsetzt. Sie bestimmen nicht die Richtung, sondern sie wirken als ausführendes Organ. Ihre Funktion folgt notwendig den Zielen und Prioritäten derer, die sie einsetzen. Wer sich an Algorithmen abarbeitet statt an Unternehmen und ihre Geschäftsmodellen, müsste folgerichtig angesichts des Volkswagen-Skandals, Verzeihung, der Dieselproblematik auch eine Motorenethik fordern. Doch darüber würden wir zu Recht lachen.

PS: Eine gute Vorstellung davon, wie Empfehlungssysteme funktionieren, vermittelt dieser Artikel: How The New York Times is Experimenting with Recommendation Algorithms.

(2019-10-24)

PPS: Eine neue Studie beschäftigt sich mit der Frage, ob man eine eventuelle Radikalisierung auf YouTube überhaupt „den Algorithmen“ zuschreiben kann.

(2019-10-25)

Unterschätzte Risiken: Gütesiegel

Immer wieder wird der Ruf nach mehr Gütesiegeln und Zertifizierung für mehr IT-Sicherheit laut. Nachdem beispielsweise Anfang des Jahres ein Jugendlicher beim Doxxing mehr oder minder bekannter Personen erwischt wurde, fand sich in der unvermeidlich folgenden Wunschliste des Innenministeriums nach neuen Gesetzen und Befugnissen auch die Forderung nach Gütesiegeln für IT-Sicherheit. Reaktion auf den Anlass war dabei wie üblich nur die Erstellung des Wunschzettels; die Idee und Forderung als solche hatte man zuvor bereits in der Schublade liegen.

Für die Wirtschaft sind Gütesiegel attraktiv, weil sie Prüfern Aufträge bringen und Herstellern selten wehtun, vor allem den größeren nicht. Kleine und junge Unternehmen tun sich zuweilen schwer mit der Zertifizierungsbürokratie, große und alte haben dafür ihre Spezialisten oder heuern Berater an. Doch einen Nutzen sollte man von Gütesiegeln nicht erwarten.

Dies hat zum einen inhaltliche Gründe: Es gibt keine kleine, universelle und vollständige Checkliste für IT-Sicherheit, die man in einer Prüfung abhaken könnte. Jedes Gütesiegel braucht einen Kriterienkatalog, damit seine Aussage spezifisch wird. Darauf werden insbesondere die Prüfer bestehen, denn je konkreter ihre Prüfaufgabe beschrieben ist, desto geringer wird das Risiko, dass ihnen später jemand Versäumnisse vorwirft. Doch Sicherheitsanforderungen sind notorisch schwer zu fassen. Der Versuch, sie in Kataloge zu packen, endet entweder mit oberflächlich-unvollständigen Prüfungen wie im Fall des Safer-Shopping-Siegels, oder er bringt Konvolute vom Umfang des Grundschutz-Kompendiums hervor, die noch das unbedeutendste Detail bis hin zur möglichen Verschmutzung eines häuslichen Arbeitsplatzes erfassen.

Die Aussagekraft jedes Gütesiegels bleibt deshalb beschränkt. Obendrein kann ein Zwang zur Zertifizierung spezifischer Maßnahmen sinnvolle Entwicklungen bremsen oder die Implementierung beziehungsweise Beibehaltung veralteter und unnötiger Funktionen erfordern. Ein aktuelles Beispiel liefert die EU-Zahlungsdiensterichtlinie PSD2 mit ihrer Forderung nach „starker Kundenauthentifizierung“. Sie führte beispielsweise dazu, dass Sparkassenkunden bei Kreditkartenzahlungen im Netz eine Runde durch die schwerfällige App S-ID-Check drehen müssen – und dabei noch nicht einmal die konkrete Zahlung autoriesiert, sondern tatsächlich nur eine komplett nutzlose Zwei-Faktor-Authentifektion zelebriert wird.

Das andere große Problem der Zertifizierung liegt in kontraproduktiven ökonomischen Anreizen, die sich aus den typischen Akteurskonstellationen ergeben. Oft werden Prüfer von den Herstellern oder Betreibern beauftragt und bezahlt, die ein Gütesiegel erwerben möchten. Dies gibt den Prüfer einen Anreiz, die Interessen ihres Auftraggebers zu berücksichtigen, denn wo die Auswahl zwischen mehreren Prüfern besteht, zahlt es sich nicht aus, unter ihnen der strengste zu sein. Wohin solche Fehlanreize in letzter Konsequenz führen, zeigt der Dammbruch von Brumadinho in Brasilien in Januar 2019. Dieser Damm war erst wenige Monate vor seinem Bruch mit 250 Todesopfern trotz bekannter Mängel für sicher erklärt worden. In der Folge diskutiert man jetzt, inwieweit ein vom Betreiber des Damms direkt beauftragter Prüfer objektiv urteilen kann und erwägt, künftig die Aufsichtsbehörden zum Auftraggeber zu machen.

Von Gütesiegeln für IT-Sicherheit dürfen wir daher wenig erwarten. Bestenfalls schaffen sie sie ein paar Arbeitsplätze für Sicherheitsbürokraten, alles darüber hinaus wäre eine Überraschung.

PS: Der Vortrag FreeBSD and the absurdities of security compliance von Eirik Øverby auf der EuroBSDcon gibt Einblicke in die praktischen Schwierigkeiten der Sicherheitszertifizierung. (2019-10-29)

PPS: Der Deutschlandfunk bringt noch einen längeren Beitrag zum Prüfwesen: Der ramponierte Ruf des TÜV-Siegels. (2019-10-30)