Archiv der Kategorie: Vertrauen

The way to learn whether a person is trustworthy is to trust him.

Daten-Bank

Banken haben einen schlechten Ruf. Trotzdem lassen wir alle unser Geld dort. Meistens funktioniert das auch und wir bekommen unser Geld später zurück, in guten Zeiten sogar mit Zinsen. Unser Geld stapeln die Banken nicht einfach im Keller, sondern sie arbeiten damit und erwirtschaften Gewinne. Am Ende hat jeder einen Nutzen davon, mit Ausnahme einiger bedauerlicher Einzelfälle.

Cloud-Dienste haben einen schlechten Ruf. Trotzdem lassen wir alle unsere Daten dort. Meistens funktioniert das auch und wir bekommen unsere Daten ohne Nebenwirkungen zurück, in guten Diensten sogar mit Zusatznutzen. Unsere Daten lagern die Cloud-Dienste nicht einfach auf Speichermedien, sondern sie arbeiten damit und erwirtschaften Gewinne. Am Ende hat jeder einen Nutzen davon, mit Ausnahme einiger bedauerlicher Einzelfälle.

All you need to know about trust

Musings on trust and trustworthiness and on matching the two:

(Onora O’Neill: What we don’t understand about trust / YouTube)

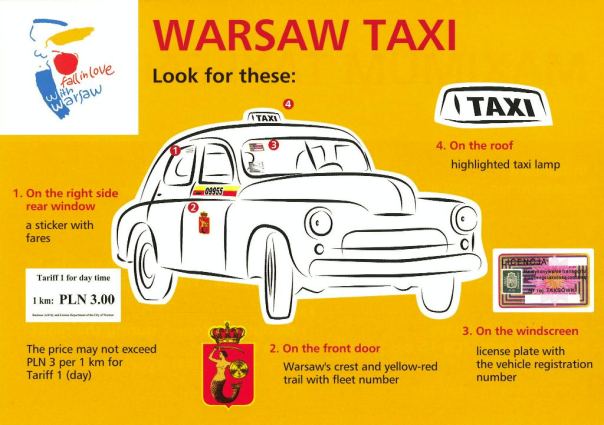

A genuine taxi has … a taxi lamp on its roof

Nutzlose Fragen

Sicherheitswarnungen sind dann nützlich, wenn sie den Unterschied zwischen Problem und Nichtproblem möglichst genau modellieren und im Fall eines Problems eine hilfreiche Handlung nahelegen. Klingt einfach, ist es aber nicht. Wie man’s falsch macht, demonstriert Adobe auf dieser Seite, die Hilfe zu Sicherheitswarnungen des Adobe Readers geben soll. Das Problem liegt in diesem Fall nicht bei Adobe, sondern im Stand der Technik. Adobe-Bashing beabsichtige ich deshalb nicht, die liefern mir nur den Aufhänger.

Angenommen ich möchte mein Fahrrad vor Dieben schützen. Diese dynamischen Warnungen wären nützlich:

- »Du hast Dein Fahrrad nicht angeschlossen und die Gegend hier ist gefährlich.«

- »Du hast den Rahmen Deines Rades an einen Poller gekettet. Deine Maßnahme ist wirkungslos.«

- »Unten im Hof macht sich gerade einer an Deinem Fahrrad zu schaffen. Dir bleiben 20 Sekunden; dein Gegner ist unbewaffnet, aber kräftig.«

Weniger nützlich sind solche Hinweise:

- »Überlegen Sie, ob Sie diesen Abstellort für sicher halten.«

- »Der da drüben sieht wie ein Fahrraddieb aus, sei vorsichtig,« bei jedem zweiten oder dritten Abstellen des Rades.

- »Fahrrad wirklich unbeobachtet lassen? [Ja] [Nein]«

Unnütz sind sie, weil sie weder spezifisch auf relevante Risikofaktoren zielen noch eine wirksame Handlung zur Risikoreduktion nahelegen.

Unnütze Warnungen sind das Ergebnis, wenn Entwickler an ihr Produkt schnell noch ein wenig Sicherheit anflanschen. Dann nehmen sie Events und Informationen, die sie in ihrer Software gerade vorfinden, und machen daraus Fragen an die Benutzer. Adobes Erläuterungen illustieren dies:

»This warning does not necessarily mean that the page or website is harmful. (…) They cannot tell you if the page or website actually contains unsafe content.« – Der Reader warnt nicht für gefährlichen Aktionen oder Inhalten, sondern beim Aufruf jeder Website. Websites aufrufen ist Alltag im Internet und führt fast nie in eine Falle. Die Warnung ist fast immer falsch.

»What is the right action to take? 1) If you know and trust the sender … 2) If you don’t know or trust the sender …« –Im Internet weiß ich fast nie, wer der Absender eines Inhalts ist. Und fast immer vertraue ich Unbekanntenz erst einmal, dass sie mich nicht erfolgreich angreifen, denn das ist die Erfahrung, die ich täglich mache. Die Vertrauensfrage ist zudem ohne Interaktionshistorie bedeutungslos, korrekt müste sie lauten: »Vertrauen sie ihrem Gegenüber noch, oder haben sie schon einmal schlechte Erfahrungen gemacht?«

Mit solchen Dialogen kann man als Hersteller das Blame Game spielen und den Nutzern eines Produkts einreden, sie müssten nur besser aufpassen. Das ist aber auch alles, mehr Sicherheit kommt dabei nicht heraus.

CeBIT

(youtube)

Was könnte schiefgehen?

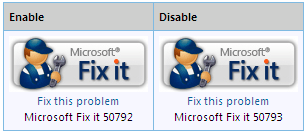

Eine brilliante Idee. Um sich vor Trojanischen Pferden auf ihrem PC zu schützen, gehen Sie auf eine Website, klicken Sie einen Button und installieren Sie damit ein Programm auf ihrem Rechnern. Danach sind Sie sicher:

»Dem im Netz kursierenden Duqu-Trojaner kann man durch einen Klick auf einer Microsoft-Seite den Zugang zum Windows-Rechner verwehren. Anwender müssen folgendes tun: Anwender sollten auf http://dpaq.de/VH2BY unter «Enable» den Button «Fix it» drücken und damit ein kleines Programm installieren, das den Zugriff auf die betroffene Windows-Schwachstelle in einer Programmbibliothek verhindert, erklärt das Bundesamt für Sicherheit in der Informationstechnik.«

(LVZ Online: Duqu-Trojaner einfach aussperren)

Was könnte dabei schiefgehen? Seht selbst, das sind die Buttons:

Toll, nicht wahr?

Hire the hackers!

Trust Center

Nach dem Vorfall bei Diginotar − Unbekannte haben sich mehrere von Diginotar ausgestellte SSL-Zertifikate verschafft, und eines davon blieb längere Zeit unbemerkt gültig − schimpfen viele über das Geschäft der Zertifikatsaussteller und deren vorinstallierte CA-Zertifikate in Webbrowsern. Es ist einfach, Dinge für kaputt zu erklären, aber damit verbessert man nicht unbedingt die Welt. CAs heißen auch Trust Center. Das ist die bessere Bezeichnung, denn mit einem realistischen Vertrauensbegriff ergibt alles einen Sinn.

Vertrauen ist ein Vorurteil zur Reduktion sozialer Komplexität, eine Erwartung an das Verhalten anderer, die erfüllt oder auch entäuscht werden kann. Ob online oder im Alltag, ich könnte vor jeder Interaktion mit anderen gründlich prüfen, mit wem ich es zu tun habe, und Vorsichtsmaßnahmen gegen das Scheitern ergreifen. Das wäre aber aufwändig, vor allem Im Verhältnis zur Größe und Häufigkeit von Alltagsgeschäften wie dem Kauf eines belegten Brötchens oder dem Aufbau einer SSL-Verbindung. Also lasse ich die Vorsichtsmaßnahmen weg und ersetze sie durch Vertrauen.

Unbekannte ohne Interaktionshistorie bekommen ein Basisniveau an Vertrauen zugeordnet, das begrenzt ist: einem Fremden im Park werde ich gerne drei Jonglierbälle im Wert von ca. 20 Euro borgen, nicht aber mein Fahrrad. Wiederholte erfolgreiche Interaktion lässt das Vertrauen wachsen. Wer ein paarmal im Park mit mir jongliert und meine Bälle nicht an Hunde verfüttert hat, bekommt unter Umständen höhere Werte anvertraut. Ich verborge auch mein Fahrrad, nur nicht an jeden. Enttäuschtes Vertrauen wird unmittelbar zerstört, wenn die Enttäuschung bemerkt wird. Es kann danach dauerhaft zerstört bleiben oder erneut aufgebaut werden, möglicherweise von einem niedrigeren Startniveau als bei Unbekannten.

Vertrauen lässt sich böswillig ausnutzen. Dazu muss sich der Angreifer lediglich anders verhalten als sein Opfer es erwartet und dabei im Verfügungsrahmen des ihm entgegengebrachten Vertrauens bleiben. Ein unseriöser Spendensammler auf der Straße nutzt das Basisvertrauen gegenüber Unbekannten, während ein Anlagebetrüger oft bewusst Vertrauenspflege betreibt, um größere Summen anvertraut zu bekommen. Solche Vertrauensbrüche sind verboten und werden verfolgt. Unsere Gesellschaft hält Vertrauen für so nützlich, dass sie seine böswillige Ausnutzung bestraft. Auf diese Weise erleichtert sie uns das Vertrauen ineinander und damit die soziale und ökonomische Interaktion.

Analoge Vorgänge beobachten wir im Zusammenhang mit Diginotar und anderen SSL-CAs. Den vorinstallierten CAs zu vertrauen, erleichtert unseren Alltag. Unser Vertrauen bleibt begrenzt, Bankgeschäfte zum Beispiel mit ihrem vergleichsweise hohen Verlustpotenzial stützen sich nicht alleine auf SSL, sondern verwenden weitere Mechanismen. Das Vertrauen in Diginotar ist aufgrund des Vorfalls nun zerstört. Vasco als Mutterfirma hat die Wahl, die Investition abzuschreiben oder neues Vertrauen aufzubauen, vorzugsweise unter neuem Namen, um scheinbar unbelastet beim Basisniveau anfangen zu können.

Das einzige gefährliche Trugbild, das ich hier sehe, ist die falsche Perfektionserwartung, die aus vermeintlichen Sicherheitsversprechen folgt. Browser mit vorinstallierten CA-Zertifikaten geben kein Sicherheitsversprechen, sondern sie ermöglichen Vertrauen, nicht mehr und nicht weniger. Wer an der Verwendung von CA-Zertifikaten wirklich etwas verbessern möchte, der sollte daran arbeiten, Vertrauensbrüche schnell und verlässlich erkennbar zu machen. Das halte ich für das eigentliche Problem: ich bekomme nur zufällig und unsystematisch mit, wie sich eine CA verhält.

(Das war zuerst ein Kommentar auf Google+, passt aber besser hier ins Blog.)

Expertentipps

FAZ.NET watscht die Dauernuckelfraktion und ihre Ratgeber ab: man möge doch einfach auf seinen Durst hören statt auf die Trinkmengenempfehlungen von Trinkmengenexperten. Solche Emfehlungen hätten keine wissenschaftliche Grundlage, übertriebener Trinkeifer könne sogar schaden.

So weit, so gut. Was die Autorin freilich unterschlägt, ist die Rolle der Medien in diesem Spiel. Es mag ja sein, dass die Mineralwasserabfüller zu schwarzer PR greifen, um mehr Wasser in Flaschen abzusetzen. Auch die beste PR braucht aber jemanden, der die Botschaft weiterträgt. Das tun Medien nur zu gerne und nennen es Service, praktische Lebenshilfe mit einfachen Empfehlungen auf berufenem Munde.

Servicethemen muss man kaum einem Medium aufdrängen, sie suchen selbständig danach, nicht nur in Serviceformaten, sondern praktisch immer, wenn sie einen Experten für irgend etwas vors Mikrofon bekommen. Der Experte darf gerne eine Weile erklären und einschätzen und abwägen, aber am Ende soll er dem Publikum bitteschön konkrete Tipps geben: Wie oft soll ich meine Unterhose wechseln? Womit kann ich mich vor Regen schützen? Wann kommt der Weihnachtsmann und biete ich ihm Kaffee an? Aber bitte ganz einfach, wir wollen das Publikum ja nicht überfordern.

So kommt es, dass die Medien voll sind von Expertentipps. Zeckenexperten geben Zeckenalarm und empfehlen Zeckenschutzzimpfungen, Fahrradhelmexperten empfehlen Styropor auf dem Kopf, IT-Sicherheitsexperten empfehlen Virenscanner und unrealistisch (und oft unnötig) komplizierte Passworte.

Das ist nicht nur eine Einladung an jeden PR-Arbeiter, seinen Mineralwasserexperten dort einzureihen, sondern auch ein Problem für echte Experten. Gewiss, ein paar einfache Tipps sind leicht formuliert. Nützlich und seriös werden sie aber erst, wenn sie auch eine nennenswerte Wirkung versprechen. Das tun einfache Tipps für komplizierte Probleme aber kaum. Ich kann niemandem in drei einfachen Tipps erklären, wie er Unfälle vermeidet, seine IT-Sicherheit erhält oder länger lebt.

Anders herum ausgedrückt, alle einfachen und verständlichen Tipps, die ich geben kann, werden in der Zielgruppe ohne messbare Wirkung bleiben. Mit einer Ausnahme. Wer dem Rat der Experten folgend etwas getan und vorgesorgt hat, fühlt sich besser, ganz gleich, was es wirklich bringt. Das ist der Service.

Was macht Google mit gesammelten Daten?

Mehr Weihnachtsgeld im Niedriglohnsektor

So bessern Sie Ihr Gehalt auf, wenn Sie im Niedriglohnsektor tätig sind:

- Suchen Sie Arbeit im Einzelhandel, zum Beispiel in einem Supermarkt. Dort sind sie in guter Gesellschaft.

- Machen Sie Ihre Arbeit eine Weile ordentlich. Das schafft Vertrauen, und Vertrauen ist die Grundlage aller krummen Dinger.

- Suchen Sie Komplizen. Der junge Kollege zum Beispiel, der gerade seine Lehre abgeschlossen hat, für den sind Sie eine Respektperson. Wenn Sie’s richtig einfädeln, wird er ihnen helfen, ohne einen Anteil zu verlangen.

- Ihr Platz ist die Kasse, denn dort ist das Geld. Leider gehört es Ihnen nicht und das können Sie nicht ändern. Das macht aber nichts. Es soll Ihnen nicht gehören, sie wollen es nur haben.

- Warten Sie, bis Sie mit einem Kunden alleine sind und keiner in der Nähe steht. Das ist nicht einfach, kommt am Samstagabend in der Kleinstadt aber doch hin und wieder vor.

- Verhalten Sie sich völlig normal und tun Sie Ihre Arbeit. Ziehen Sie Waren und Pfandbons über den Scanner. Machen Sie sich dabei innerlich bereit für die Entscheidung (und darauf, nicht enttäuscht zu sein, wenn es wieder mal nicht klappt.)

- Kleiner Einkauf, mittelgroßer Geldschein? Das ist Ihre Gelegenheit. Nehmen Sie den 50-Euro-Schein entgegen und legen Sie ihn in die Kasse. Jetzt brauchen Sie nur noch ein wenig Glück. Lässt Sie der Kunde kurz unbeobachtet, weil er Ihnen vertraut und gerade mit Einpacken beschäftigt ist?

- Lassen Sie den Schein in Ihrer Kasse verschwinden und dann geben Sie ungerührt auf 20 Euro heraus. Die 20 Euro, die Sie auch in die Kasse eingetippt haben. Wenn der Kunde protestiert, verweisen Sie auf den Bildschirm. Hätten Sie 20 Euro eingetippt, wenn er Ihnen 50 gegeben hätte? Natürlich nicht.

- Falls der Kunde insistiert, rufen Sie Ihren Komplizen zu Hilfe. Drücken Sie ihm ihre Kassenlade in die Hand und schicken Sie ihn nach hinten zum „Kassensturz“. Was er im Hinterzimmer wirklich tut, ist egal, das sieht ja keiner.

- Sorgen Sie dafür, dass Sie nach einigen Minuten einen Anruf erhalten. Wenden Sie sich danach dem auf sein Wechselgeld wartenden Kunden zu und erklären Sie ihm, er müsse sich wohl geirrt haben, die Kasse weise keinen Mehrbetrag auf. Dass das nur unter willkürlichen Annahmen eine relevante Information ist, sagen Sie nicht.

- (optional) Sorgen Sie dafür, dass der zurückkehrende Komplize diese Aussage gegenüber dem Kunden bekräftigt. Jetzt sind Sie in der Überzahl. Zwar haben Sie genau gar kein valides Argument hervorgebracht, aber Ihr Opfer kann ja auch nichts beweisen.

- Jetzt müssen Sie nur noch auf ihrem Standpunkt beharren. Notfalls drohen Sie Ihrem Opfer mit der Polizei und erteilen ihm Hausverbot.

Und ich warte jetzt erst einmal ab, was das Einzelhandelsunternehmen dazu sagt. Vielleicht kennt man diese dreiste Masche dort ja schon länger.

-=#=-

Frühere Beiträge aus dieser Reihe:

Soziale Kontrolle, technisch unterstützt

»Lance Maggiacomo was out of work, bored and lonely when he started hiding his online relationships from his wife.

There was no affair, only chatting through e-mail, yet it felt like cheating just the same.

A few years later, a reformed Maggiacomo has an in-house check on his impulses. He and his wife Lori, like other Christian couples around the country, share one e-mail account as a safeguard against the ever-expanding temptations of the Internet.«

(USATODAY.com:

Christian couples share e-mail addresses to stay faithful)

Nett

Ob Google nun eine gefährliche Datenkrake ist oder nicht, charmant ist solch demonstrative Transparenz allemal:

»Please note that this Privacy Policy may change from time to time. We will not reduce your rights under this Privacy Policy without your explicit consent. We will post any Privacy Policy changes on this page and, if the changes are significant, we will provide a more prominent notice (including, for certain services, email notification of Privacy Policy changes). We will also keep prior versions of this Privacy Policy in an archive for your review.«

Ich kann mich nicht erinnern, so etwas schon einmal woanders gesehen zu haben.

Kunst

So richtig etwas anfangen kann ich damit noch nicht, aber wer’s [mir erklären] mag:

»Hacking the City ist ein experimentelles Ausstellungsprojekt des Museum Folkwang, dessen künstlerische Aktionen und Präsentationen im öffentlichen Raum der Stadt Essen und im Internet stattfinden.«

Als Update noch einmal Kunst:

»Trust is a major factor in all human relations and it is the basis of communication. We trust the validity of rules, codes and conventions, and we have confidence in others. The same goes for media and technical systems as we entrust them with our wishes and longings. One may hold a nagging doubt and suspicion about them, yet we feel an urge to keep faith with the apparatuses and their simulacra when we consign them to tell us a good story, to convey the truth, and to make our lives better, healthy, and wholesome.

The group exhibition TRUST explores the aesthetics of this confidence by questio ning its status, attempting to challenge the audience’s convictions and by encouraging a reflected dialogue with machines and media. The works in the show point to the desires as well as the ethical and emotional dilemmas that arise from this attitude of trust.«

Sicherheitsnichtmanagement

Ein virtuelles Callcenter aus Heimarbeitern, in dem die Gattin des Geschäftsführers die offenherzige Pressesprecherin gibt. Ich mag nich glauben, dass die Krisen-PR bei dieser Klitsche wesentlich besser funktioniert als der Datenschutz. Die sind ja überhaupt nicht organisiert.

»Die Ehefrau des Geschäftsführers von Value5, Dagmar Dehler, sagte WELT ONLINE, die Firma arbeite mit freien Mitarbeitern, die von zu Hause aus tätig seien: „Wir sind ein virtuelles Callcenter.“ Mit der Betreuung der Krankenkasse seien 60 Mitarbeiter befasst gewesen, die auch für andere Auftraggeber tätig seien.«

(Krankenakten zugänglich: So schlampig ging die größte BKK mit Daten um)

Epic Fail

Unter der Überschrift: Die Illusion von Safer-Shopping nimmt Heise gerade das Online-Gütesiegel eines bekannten Anbieters auseinander:

»Nach der Datenpanne im vom TÜV Süd zertifizierten Online-Shop-System von Libri.de fanden sich nun Sicherheitslücken auf weiteren Sites, die das Safer-Shopping-Siegel tragen – und sogar auf dessen eigener Homepage. Neben Safer-Shopping.de waren Audible.de, ReifenDirekt.de und weg.de betroffen.«

Über Zertifizierung, Gütesiegel und den TÜV gab es hier ja schon einiges zu lesen. Als Sekundärliteratur empfehle ich noch: 10 Things Your Auditor Isn’t Telling You.

Liebe Sparkasse,

dass Verified by Visa und MasterCard SecureCode Werbegags ohne sicherheitstechnischen Mehrwert für den Karteninhaber sind, wisst Ihr sicher selbst. Dass es eine Scheißidee ist, die überflüssige Registrierung dafür unter der Adresse https://secure5.arcot.com/ durch eine Organisation abwickeln zu lassen, die Eure Kunden nicht kennen können, muss man Euch aber offensichtlich noch einmal erklären. Ratet mal, was Ihr Euren Kunden damit beibringt.

Oder ist das gar nicht Euer Werk, sondern jemand hat Eure Websites gehackt?

.bank im neuen Gewand

Sie haben .bank wieder ausgegraben, nur heißt es jetzt anders und die Zielgruppe ist neu. Wir erinnern uns: die Idee von .bank bestand im wesentlichen darin, ein Internet-Gütesiegel (Wunsch, Realität) ins DNS zu projizieren und anhand der Top-Level-Domain (TLD) kenntlich zu machen. Das schlägt man nun wieder vor, nur diesmal für die Domain-Registrare selbst. Hochsicherheitsadresszone nennt sich das dann, und einige der Anforderungen sind auch gar nicht dumm. Nur nützt es wenig, diese Anforderungen auf einzelne TLDs und ihre Registrare anzuwenden. Gauner nehmen dann eben eine andere TLD, wo diese Anforderungen nicht gelten. Oder eine Methode, bei der Adressen keine Rolle spielen, zum Beispiel Malware. Oder ein Botnetz, dessen Knoten in einer dieser Hochsicherheitsadresszonen liegen, denn ob das Gegenüber nicht ein Hund ist, weiß man am Ende als Nutzer auch dort nicht; über die Sicherheit der einzelnen Domains oder Hosts macht die Hochsicherheits-TLD nämlich keine Aussage.

Was also soll das Ganze bringen? Dem Nutzer sicher nichts. Er kann der Adresse keine verwertbare Zusatzinformation entnehmen, und selbst wenn er es könnte, würde er diese Information in aller Regel ignorieren oder sie würde keine Rolle spielen. Den Registraren damit aber auch nichts, denn niemand hat einen Vorteil davon, seine Domain bei einem teureren, weil „sicheren” Registrar zu kaufen. Im Gegenteil, in einer Hochsicherheitsadresszone muss sich keiner vorsichtshalber die Domains für seine Firmen- und Markennamen sichern, denn der Registrar soll die Berechtigung bei der Domain-Vermietung ordentlich prüfen. Dieser Teil des Geschäfts fällt ersatzlos weg, wenn alle rational handeln. Für wen also gibt es da bitteschön einen Business Case – mal abgesehen von den Auditoren und Beratern, denen sich offensichtliche Gelegenheiten bieten?

Wenigstens sind sie aber ehrlich (Hervorhebung von mir):

»Due to the risks involved measures will be needed to limit liability to ICANN. If established, ensuring public awareness of the limitations of the program in terms of not providing guarantees about the presence of malicious activity within a TLD must also be addressed.«

Car-Security

Yesterday I visited the CAST-Workshop on mobile security for intelligent cars, which ended with a very interesting discussion that illustrated the complexity of the problem and raised many interesting questions. First the speakers gave a good overview over the main research areas and important projects like Evita or SIM-TD, which is said to be the biggest field test world wide, that focusses on car-2-x-communication. Everybody agreed on the main distinctions (Safety vs. Security; in-car communication, car2car communication, etc.) and privacy issues were the main topic. As Frank Kargl from the University of Ulm pointed out, the car has a strong connection to its owner and its movements might tell a lot about the individual. Already privacy concerns have entered the car world, because navigation tools send home gps information and companies like Tom Tom generate a large data collection.

Minimalismus im Computerspiel

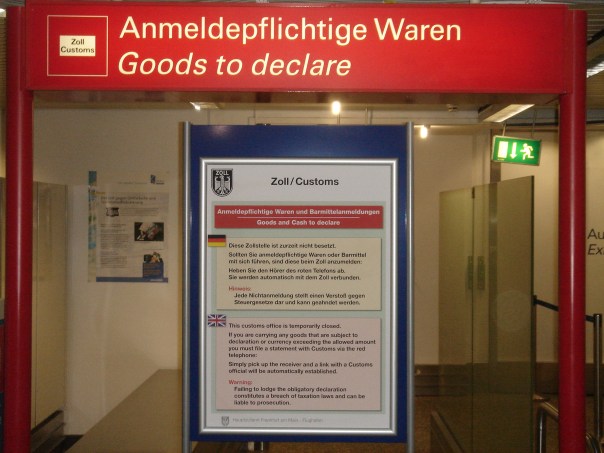

Bitte, bitte

Manche Behörden zeigen ihre Bürgernähe, indem sie dem Bürger möglichst fern bleiben, und das ist gut so. Der Zoll gehört gewiss dazu: