Why don’t we simply shut down terrorists?

(via Δfoxtrot)

Update: Shocking, but False, comments a TSA spokesman.

Why don’t we simply shut down terrorists?

(via Δfoxtrot)

Update: Shocking, but False, comments a TSA spokesman.

(Mist, jetzt ist es kaputt.)

Looks like they really care about their wireless security at the Radisson SAS in Lillehammer. This D-Link something box is secured by not just one but two surveillance cameras, so you can feel really safe and secure while using the network. And no, I did not scan the network for Webcams, although I should have. Shame on me!

The Sectest08 workshop, which I attended today, was of typical workshop size, so my plan to use the flipchart rather than PowerPoint did work out well.

The Keynote speaker, David Litchfield, gave a pretty good introduction into the kind of security testing that he is doing—bug-hunting of various kinds. He included a live presentation of format string vulnerabilities, presented the notion of surety for what might be missed by the too formal approaches to security and described security testing as exploring interesting avenues and evaluating implications. His talk pretty much covered the issues and topics of my own world of security testing. He embraced the idea that (this type of) security testing might be an art, claiming that the bug-hunting type of security testers were often also into artistic activities such as painting or photography and that teams of testers would work best if they included scientific and artistic types of persons. What is security testing? weiterlesen

Der Paranoiker in mir fragt sich bei Werbegeschenken zuerst, was das Ding wohl wirklich tut, während es auf dem Schreibtisch herumliegt oder -steht. Gleich danach kommt die Neugier. Taugt es was und was kann ich damit anstellen?

Heute gab’s eine Ladung Stifte, die der Hersteller als außerordentlich fälschungssicher anpreist. Ein Fall fürs Testlabor? Ist zwar keine IT und damit außerhalb unserer <BWL>Kernkompetenz</BWL>, aber die grundlegende Fragen sind dieselben:

Je länger ich darüber nachdenke, desto absurder erscheint mir die Idee eines fälschungssicheren Stiftes, aber erst mal sind meine Leser dran. Was heißt Fälschungssicherheit und was muss ein fälschungssicherer Stift können?

Als ich Auszüge aus dem Urteil 23 U 38/05 des Oberlandesgerichtes Frankfurt ins Blog stellte, hielt ich mich zunächst mit Kommentaren zurück. Jetzt diskutiert ein Telepolis-Artikel das Urteil im Zusammenhang mit der Kameraüberwachung in Supermärkten und der Möglichkeit, damit Kunden bei der PIN-Eingabe zu beobachten.

Der Artikel endet mit der anscheinend unvermeidlichen Forderung nach besserer Sicherheitstechnik. So einfach ist das aber nicht. Das Grundproblem des EC-Karten-Urteils ist ja gerade die Überschätzung der Sicherheitstechnik. Grob gesagt ist das Gericht der Ansicht, alle möglichen und aus Sicht des Sicherheitsingenieurs erforderlichen Betrachtungen nicht anstellen zu müssen, sondern System und Verfahren dem Anschein nach für sicher halten zu dürfen. Bessere oder auch nur für besser gehaltene Sicherheitstechnik kann die Richter in dieser Sicht nur bestärken. Einwände hätten dann noch weniger Chancen auf Gehör und ernsthafte Berücksichtigung.

Das könnte man hinnehmen, gäbe es eine mehr oder weniger perfekte Technik, die alle Probleme angemessen löst. So eine Sicherheitstechnik ist jedoch nicht in Sicht. Einige Anregungen, was sich mit Karten und Terminals noch alles anstellen lässt, gibt die Truppe um Ross Anderson in ihrem Blog:

Wenn man solche Gedanken zu Ende spinnt, kommt man zu dem Schluss, dass vorerst in jedem System mit Schwachstellen zu rechnen ist, gerade an der Schnittstelle zum Benutzer. Was wir wirklich brauchen, ist deshalb nicht bessere Sicherheitstechnik, sondern klügere Gerichte. Sie müssen klären, welche Einwände gegen die Sicherheitsvermutung gerechtfertigt sind und welche nicht, und das geht nur auf der Grundlage einer detaillierten technischen Betrachtung des Gesamtsystems. Die ist mühsam und aufwändig, aber notwendig. Nach Augenschein kann man Sicherheit nicht sinnvoll beurteilen.

Derzeit hat man als Geschädigter die besten Karten, wenn ein Verfahren Sicherheitsmängel hat, die auch ein Richter versteht, und wenn man außerdem erklären kann, was diese Sicherheitsmängel mit dem konkreten Fall zu tun haben oder zu tun haben könnten. Solche Fälle landen allerdings oft gar nicht erst vor Gericht, weil die Banken so böse dann doch nicht sind. Das Urteil des Oberlandesgerichts macht uns also letztlich nicht schlauer, sondern folgt implizit einer perversen Logikeinem Zirkelschluss: wäre eine echte Schwachstelle ausgenutzt worden, wäre der Fall gar nicht vor Gericht gelandet, deshalb wird die Klage abgewiesen. Das kann vollkommen richtig sein, aber die Begründung ist falsch.

Keylogger sind eine wachsende Bedrohung für die IT-Sicherheit. Ein Keyloger protokolliert alle Eingaben eines Benutzers: E-Mail, Passworte, PINs, TANs, Chatnachrichten und was sonst noch so alles über die Tastatur in den Computer gelangt. Besonders gefährlich sind Hardware-Keylogger. Sie laufen nicht als Programm auf dem Computer, sondern sie stecken unauffällig irgendwo im Verbindungskabel zwischen Tastatur und PC. Dort tun sie ihre Arbeit, bis jemand kommt und mit einem geheimen Kommando die gespeicherten Daten ausliest. Solche Keylogger werden weder von Antivirus- oder Antispywareprogrammen noch von der Trusted-Computing-Technologie erkannt.

Unser Sicherheitstipp: Benutzen Sie stets drahtlose Tastaturen, dann kann Ihnen keiner einen Keylogger ins Kabel schmuggeln. Mit dem Problem konfrontiert, wird ein Datendieb mit hoher Wahrscheinlichkeit nach einem anderen, leichteren Ziel suchen und von Ihrem System ablassen.

Das liest sich wie ein Phishing-Versuch zur Verbreitung von Schadsoftware, zumal der Text dazu animiert, etwas herunterzuladen und zu installieren:

Ein Microcode-Zuverlässigkeitsupdate ist verfügbar das verbessert die Zuverlässigkeit Systeme, die Intel-Prozessoren verwenden. Dieser Artikel beschreibt, wie dieses Update gedownloadet wird.

(…)

Q:: welche Probleme werden von dem Microcode-Zuverlässigkeitsupdate behoben?

A:: das Microcode-Zuverlässigkeitsupdate behebt die folgenden Probleme:

- Ein mögliches Intel-Prozessor-marginality

- Ein potenzieller Quell des unvorhersehbaren Systemverhaltens

- Ein Fehler „ob 0x7E abbricht“ der bei Start auf einigen Systemen auftreten kann, die ein älteres Pentium 5 CPU ausführen

(…)

Ist aber in Wirklichkeit eine Maschinenübersetzung von Microsoft, über die man stolpert, wenn man den Links zu den Updates folgt. Welcher Text zu lesen ist, hängt übrigens von den Spracheinstellungen des Browsers ab.

Aus meiner Inbox:

Ich habbe ihnen die zahlung fuer das traktort fuer 2 wochen gesicht und sie antworten mir garnicht,ich werde meine anwalt ruffen und ihnen zu ebay und das polizei denunzieren weil sie um meinen geld die 4000 euro das ich ihnen in voraus gesicht habbe betrugt.Sie mussen antwort so bald wie moglich oder sie werden das polizei zu ihre tuer habben in ein par tage.

Bitte antworten Sie ASAP.

Wer fällt denn bitte auf so etwas rein?

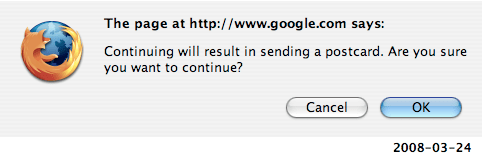

Ausgerechnet Google greift zu Mitteln des Papierzeitalters und schickt Postkarten. Diesen Hinweis erhält, wer bei Google Maps eine Geschäftsadresse einträgt:

Was auf den ersten Blick absurd wirkt, ist auf den zweiten weder dumm noch selten. Der Medienbruch ist gegen einige Bedrohungen ein geeigneter Sicherheitsmechanismus. Im vorliegenden Fall funktioniert das (vermutlich — ich habe es weder endgültig durchdacht noch richtig getestet), weil der mögliche Schaden und der mögliche Gewinn des Angreifers gering ist und damit auch der Schutzbedarf. Wer es wirklich will, der kann eine Postsendung an eine Firma gewiss abfangen; Angrifsskizzen sind in den Kommentaren willkommen. Es lohnt sich aber kaum. Der Angreifer gewinnt nichts als ein wenig Spaß, und der Schaden durch falsche Suchergebnisse dürfte in der Regel auch nicht allzu hoch sein. In erster Linie geht es also darum, das Zumüllen mit Nonsens-Einträgen zu verhindern, und dafür genügen bereits geringe Kosten pro Eintrag.

Medienbrüche werden aber auch dort eingesetzt, wo es um echtes Geld geht, im Online-Banking. Ob Chipkarte und Kartenleser mit eigener Tastatur, TAN-Generator oder mTAN als Kurznachricht aufs Händi, stets finden wir einen Sicherheitsanker außerhalb des Computers und damit außerhalb des Einflussbereichs vieler Angriffe. Damit ist man nicht automagisch gegen alles geschützt, aber bei richtiger Implementierung muss ein Angreifer zwei Komponenten des Systems angreifern, zwischen denen es nur wenige, kontrollierte Wechselwirkungen gibt.

Looks like I was wrong. (via Fefes Blog)

[Notice for our international readers]

I knew the TSA blog would yield something for me right when they started it. I didn’t expect this to happen so soon, though. Today they proudly present their 20 layers of security. Twenty! The TSA has twice as many layers of security as the average U.S. worker gets paid vacation days. This is impressive. Look at their diagram for a while (slightly larger version here). Impressive, marvelous, rainbow-colored, magnificent, fantastic. 20 Layers of Security … and One Attack Vector weiterlesen

[Notice for our international readers]

Yesterday I received this phishing mail:

To: ****@******** Date: Wed, 19 Mar 2008 10:49:50 +0000 From: Wachovia Connection banking Consumer support <news@wachovia.com> Subject: Wachovia Connection Web application security Dear Wachovia Connection Bank Customer: Due to the emergency situation with our server room and the closing of the New Orleans Branch of the Federal Reserve, Wachovia Connection Bank is presently unable to process wire transfers. Therefore we are asking that customers please refrain from initiating wire transfer requests through Wachovia Connection until further notice. All wires initiated before 12:30 PM CDT will be processed; however, there may be significant delays in doing so. IMPORTANT: All customers must validate personal information. (...)

and today, a followup message reminding me: Phishers now keeping track of state? weiterlesen

… sind Mitarbeiter, die sich verleiten lassen, in solchen Umfragen wahrheitsgemäße Antworten zu geben. Und Anbieter von »Sicherheitslösungen«, die solche Umfragen veranstalten. Liebe Clearswift, das war wieder nichts.

808 Menschen starben im Jahr 2006 in Deutschland durch Mord oder Totschlag. Zwei Drittel davon wurden von Verwandten oder Bekannten getötet. Leute zu kennen ist also ungefähr so gefährlich wie Radfahren.

Wir haben uns zusammen mit dem BSI die Partitionsverschlüsselung BitLocker Drive Encryption genauer angeschaut. Herausgekommen ist der Leitfaden BitLocker Drive Encryption im mobilen und stationären Unternehmenseinsatz. Das BSI hat auch eine Seite dazu und die gemeinsame Presseinformation gibt es hier.

BitLocker ist Bestandteil der Versionen Enterprise und Ultimate von Windows Vista. Mit Unterstützung des Trusted Platform Module (TPM) verschlüsselt BitLocker die Systempartition, demnächst ab Service Pack 1 auch beliebige andere Volumes (tatsächlich geht das jetzt schon, aber nur inoffiziell).

Die Kombination aus Plattenverschlüsselung und Trusted Computing hält jede Menge Stolpersteine bereit für den Anwender, der gleichzeitig an Vertraulichkeit, Benutzbarkeit und Verfügbarkeit interessiert ist. Ein Problem wurde bereits vor dem Erscheinen von Windows Vista heftig diskutiert: Multiboot-Systeme. Prinzipiell geht das auch mit BitLocker, solange man nicht mit einem Fremdsystem auf die BitLocker-Partition(en) zugreifen möchte. Es macht aber in der Praxis keinen rechten Spaß.

Unser Leitfaden zeigt eine Reihe weiterer Klippen und wie man sie umschifft. Die Sache mit dem gekühlten Speicher hat in dieser Form allerdings auch uns überrascht.

Und das steht drin (die Numerierung stimmt nicht ganz mit dem Leitfaden überein): BitLocker-Leitfaden veröffentlicht weiterlesen

»Leipzig. Dass er wegen angeblich zu später Briefzustellung Schläge einstecken muss, hätte sich ein 36-jähriger Postmitarbeiter wohl nicht träumen lassen. Seine Tour führte ihn am Montag nach Wahren. In der Hirtenholzstraße wollte er einem älteren Herrn einen Brief aushändigen, für den noch Nachporto gezahlt werden musste. Für den Rentner, der sich schon öfter über die angeblich verspätete Postzustellung beschwert hatte, brachte die Zahlungsaufforderung das Fass offenbar zum Überlaufen.

Anstatt die 86 Cent Porto zu bezahlen, zettelte er nach Polizeiangaben ein Handgemenge an und schlug dem Postboten mehrfach mit der flachen Hand gegen den Oberkörper. (…)«

Wir sind jetzt ein Grundrecht.

»Ein 75-jähriger Radfahrer ist am Sonntag bei Beyersdorf (Landkreis Anhalt-Bitterfeld) von einer Autofahrerin auf einem Feldweg mit einem Beil erschlagen worden. Als Motiv für den Angriff auf den ihr unbekannten Mann gab die 52-Jährige aus Sachsen Wut über ihre erfolglose Arbeitsuche an. (…)«

Alle naheliegenden Witze über Kopfverletzungen, Radelhelme und die Hannelore-Kohl-Stiftung hat de.rec.fahrrad bereits gemacht.