In the current discussion about the use of body scanners at airports (aka strip machines) many people seem to forget, that these scanners do not pose a remedy to the latest security threat, i.e. explosives. So I am amazed that in this day and age we still are preoccupied with knives and guns. And I ask myself, do we really need expensive technology to spot them? Are the Indians really the only part of the scenario that has changed? And isn’t touching my privates a bigger privacy infringement than taking a x-ray-picture?

Archiv der Kategorie: Propaganda

Entenalarm

„Ausweischip gehackt“ titelte die taz und brachte damit noch kurz vor Jahresende eine besonders schöne Falschmeldung zum CCC-Kongress in Umlauf, die Detlev Borchers auf Heise prompt als Ente entlarvte. Auch wenn der Vortrag im Hacking-Track lief handelte es sich vorwiegend um eine Funktionsbeschreibung des neuen Personalausweises, denn in der Tat kann man Daten aus dem Ausweis auslesen – mit Berechtigungszertifikat. Das soll so sein. Das Beispiel beweist einmal mehr, dass guter Technikjournalismus in Tagesszeitungen schwer zu finden ist. Gut, dass es noch Fachjournalisten wie Christiane Schulzki-Hadouti gibt, die zu ganz anderen Schlüssen kommt und einen Rückzieher beim CCC entdeckt. Übrigens: Die wichtigsten Daten kann man auch jetzt schon aus dem derzeitigen Ausweis auslesen – mit den Augen, die Daten sind nämlich aufgedruckt.

In einem Wort

Tiefigkeit (engl.: Deepity)

Weihnachten überleben

Weihnachten zu überleben ist nicht so einfach, denn zu Hause lauern viele Gefahren. Noch ein wenig gefährlicher als andere lebt, wer sein Haus mit Jongleuren teilt, denen das Diabolo ausgerechnet auf der Treppe herunterfällt.

Unser Tipp: bremsen Sie rechtzeitig den Bewegungsdrang Ihrer Mitbewohner. Geeignete Mittel hält jede gut sortierte Hausapotheke bereit. Weihnachten überleben weiterlesen

O-Töne

Unterschätzte Risiken: Höflichkeit

Wer gutes Benehmen bei sich selbst zu wichtig nimmt, macht sich manipulierbar:

»It is important to remember that calls for civility are often attempts by those in power to silence those out of power and thus preserve the power hierarchy in which they are on top. And the only proper way to respond is to refuse to be polite.«

(A Blog Around The Clock: Trust and Language)

Warum wettern Datenschützer gegen Google Analytics?

Datenschützer nerven. Folgt man den Medienberichten der letzten Zeit, so scheint ihre Arbeit nur noch um grotesk Irrelevantes zu kreisen. Die langjährigen Lieblingsthemen: IP-Adressen als personenbezogene Daten und formale Nörgeleien an Google Analytics. Relevant ist das kaum und es interessiert auch keinen. Warum tun die Datenschützer das?

Vielleicht versuchen sie nur, mit einer Situation umzugehen, die sie zur Hilflosigkeit verdammt. An den Stellen, an denen es darauf ankäme, ist Datenschutz politisch nicht oder nur als formalistisches Deckmäntelchen gewollt. Eigentlich müssten sich Datenschützer mit Vorratsdatenspeicherung und Bankdatentransfer beschäftigen, aber auf diesen Gebieten werden sie von vornherein durch die Politik übergangen.

Ähnlich machtlos ist der Datenschutz gegenüber dem Gegenstand seiner Bemühungen, dem Bürger. Der macht von seinem Recht auf informationelle Selbstbestimmung Gebrauch: er unterschreibt fröhlich Verträge für Rabattkarten und hat zu Hause ein Trojanisches Pferd auf dem PC, das ihm beim Online-Banking zuschaut.

Das lässt den Datenschützern zwei Möglichkeiten. Sie könnten erstens das Scheitern der Idee Datenschutz eingestehen und ihre Ämter niederlegen. Was aber auch nur einen personellen Wechsel zur Folge hätte, ohne das Problem zu beseitigen. Oder sie können sich zweitens neue Betätigungsfelder suchen, die zwar nicht relevant sind, auf denen ihr Gegner aber nicht so haushoch überlegen ist wie im Kampf gegen die Politik. Diese Möglichkeit haben sie gewählt und deshalb beschäftigen sie sich mit Diskussionen über IP-Adressen als personenbezogene Daten, über Google Analytics und ähnliche Themen.

Vielleicht ist ihnen sogar bewusst, dass das eine Ersatzbefriedigung mit einem nur sehr vagen Realitätsbezug ist. Aber irgendwie müssen sie vor sich und der Welt rechtfertigen, Datenschützer zu sein. Die Alternative wäre das Eingeständnis, ein totes Pferd geritten zu haben, und das fällt keinem leicht. Auch wenn es nervt, menschlich verständlich ist das alles schon.

(Erweiterte Fassung eines Kommentars im Heise-Forum)

Ergänzung: Zur angeprangerten Nutzung der IP-Adresse für die Geolokalisierung steuert User REPNZ im Forum noch diese schöne Bemerkung bei: »…wissen das auch „Angelica and Sheila from Offenbach“, die immer mal wieder mit mir „chatten“ oder „daten“ wollen?« Das ist eine sehr gute Frage, denn so ziemlich alles, was Google Analytics technisch anstellt, um Daten zu erfassen und auszuwerten, findet tausendfach an anderer Stelle auch statt, ohne dass es angeprangert würde.

In einem Wort

Beruhigend

Durchsage im ICE 726, als der Zug nach wiederholten Zwangsbremsungen wieder einmal auf freier Strecke herumstand:

»Es besteht kein Grund zur Besorgnis, die Bremsen funktionieren.«

Gefährliche Rollbretter überleben

In diesem Kontext habe nicht einmal ich etwas gegen eine Helmempfehlung, zumal das gezeigte Material der Namen tatsächlich verdient:

Warum? Weil wir hier ein vernünftiges Gesamtkonzept präsentiert bekommen, von einer Risikoanalyse bis zum Falltraining. Nur eines habe ich zu bemängeln: Der Kopf ist keineswegs der wichtigste Körperteil. Wollte man den Schutzbedarf von Kröperteilen von ihrer Wichtigkeit ableiten — in der IT-Sicherheit übrigens ein beliebter Ersatz für Risikoschätzungen –, so müsste man zweifellos zum Beispiel wesentliche Teile des Blutkreislaufes für gleichermaßen wichtig halten.

Höchstrichterliche Risikobewertung

Nicht immer sind es Politiker und Staatsorgane, denen unsere Verfassungrichter zu vernünftigen Einschätzungen verhelfen muss. Was dem Innenminister recht ist, ist den Bürgern billig, und so haben Nachtfluggegner in Leipzig ihr Problem ein wenig aufgebauscht. Man sei von Terrorismus und Krieg bedroht, weil der Flughafen auch militärisch genutzt werden dürfe. Diesem Argument wollte das Bundesverfassungsgericht nicht folgen:

»Für die Karlsruher Verfassungsrichter war die behauptete Gefahr terroristischer Anschläge infolge der militärischen Nutzung des Transportflughafens jedoch so gering, dass dieser Umstand „nicht in die Interessensabwägung einbezogen werden“ müsse. Die Behauptung der Kläger, auf dem Flughafen Leipzig/Halle könne es zu regulären kriegerischen Auseinandersetzungen mit zivilen Kollateralschäden kommen, nannten die Bundesverfassungsrichter „völlig aus der Luft gegriffen“.«

(FAZ.NET: Flughafen Leipzig/Halle: Niederlage für Nachtfluggegner)

.bank im neuen Gewand

Sie haben .bank wieder ausgegraben, nur heißt es jetzt anders und die Zielgruppe ist neu. Wir erinnern uns: die Idee von .bank bestand im wesentlichen darin, ein Internet-Gütesiegel (Wunsch, Realität) ins DNS zu projizieren und anhand der Top-Level-Domain (TLD) kenntlich zu machen. Das schlägt man nun wieder vor, nur diesmal für die Domain-Registrare selbst. Hochsicherheitsadresszone nennt sich das dann, und einige der Anforderungen sind auch gar nicht dumm. Nur nützt es wenig, diese Anforderungen auf einzelne TLDs und ihre Registrare anzuwenden. Gauner nehmen dann eben eine andere TLD, wo diese Anforderungen nicht gelten. Oder eine Methode, bei der Adressen keine Rolle spielen, zum Beispiel Malware. Oder ein Botnetz, dessen Knoten in einer dieser Hochsicherheitsadresszonen liegen, denn ob das Gegenüber nicht ein Hund ist, weiß man am Ende als Nutzer auch dort nicht; über die Sicherheit der einzelnen Domains oder Hosts macht die Hochsicherheits-TLD nämlich keine Aussage.

Was also soll das Ganze bringen? Dem Nutzer sicher nichts. Er kann der Adresse keine verwertbare Zusatzinformation entnehmen, und selbst wenn er es könnte, würde er diese Information in aller Regel ignorieren oder sie würde keine Rolle spielen. Den Registraren damit aber auch nichts, denn niemand hat einen Vorteil davon, seine Domain bei einem teureren, weil „sicheren” Registrar zu kaufen. Im Gegenteil, in einer Hochsicherheitsadresszone muss sich keiner vorsichtshalber die Domains für seine Firmen- und Markennamen sichern, denn der Registrar soll die Berechtigung bei der Domain-Vermietung ordentlich prüfen. Dieser Teil des Geschäfts fällt ersatzlos weg, wenn alle rational handeln. Für wen also gibt es da bitteschön einen Business Case – mal abgesehen von den Auditoren und Beratern, denen sich offensichtliche Gelegenheiten bieten?

Wenigstens sind sie aber ehrlich (Hervorhebung von mir):

»Due to the risks involved measures will be needed to limit liability to ICANN. If established, ensuring public awareness of the limitations of the program in terms of not providing guarantees about the presence of malicious activity within a TLD must also be addressed.«

The Man Who Stare at Goats

Jon Ronson has found a way of writing a commedy about torture and warfare. Best thing about it – many of the ideas behind it like many of the non-lethal weapons are real. Funny, isn’t it? Here some of the ideas.

Der dankbare Araber

Achtung Sicherheitshinweis: wir brauchen gar keine Terrorwarnungen, denn wir gerüchten selbst.

Häh?

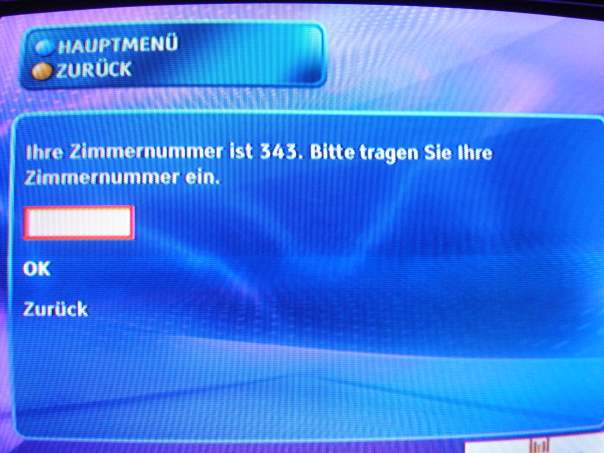

Kann mir jemand sagen, ob ich das möchte? Oder weiß wenigstens jemand, unter welchen Umständen so eine Meldung typischerweise zustandekommt? Der Text klingt ein wenig schräg, und der Hilfe-Button ist nur Dekoration.

Gute Ingenieure haben keine Visionen

Kein technischer Fortschritt ist je aus einer Anwendungsvision hervorgegangen. Stets waren es Bastler und Tüftler, die ein Stück Technik um seiner selbst willen schufen und optimierten, die universelle Technologien entwickelten und der Menschheit zum Fortschritt verhalfen. Die Dampfmaschien war Auslöser der Industrialisierung, aber sie entstand nicht mit der Industrialisierung als Ziel; der Verbrennungsmotor ermöglichte Autos, Panzer und Flugzeuge, wurde aber nicht für Autos, Panzer und Flugzeuge geschaffen; der Weg zum Internet führte über die Entwicklung der Glühbirne und des Telegraphen, ohne dass dabei jemand an ein Internet gedacht hätte.

Genau umgekehrt stellt man sich die Sache vor, wo man versucht, den Fortschritt zu bürokratisieren. Wer schon einmal Fördergelder für die Forschung beantragt hat, der kennt dieses Spiel. Da kommt erst die Vision und dann die Technik. Das Ergebnis ist oft ziemlicher Käse, der schlichteren Naturen – Anforderungsanalyse ist anspruchsvoll – gleichwohl plausibel erscheint. Gute Ingenieure haben keine Visionen weiterlesen

Computer & Cars

Just wondered what the present world is like, here some answers.

Zur nächsten Helmdiskussion …

… bitte hier entlang.

P.S.: Einer der Beteiligten dort hat diese schöne Sammlung zerbröselter Helme ausgegraben. Haben mich durchlöcherte Hosen vor abben Beinen bewahrt?

Management ohne Metriken

Der eine oder andere dürfte es mitbekommen haben. Tom DeMarco, dem wir die Manager-Faustregel: “You can’t control what you can’t measure.” verdanken, macht einen Rückzieher. An Software Engineering will er nicht mehr so recht glauben, und an Metriken auch nicht. In seinem Artikel Software Engineering: An Idea Whose Time Has Come and Gone? erläutert er seinen Sinneswandel unter anderem an diesem Beispiel:

»Imagine you’re trying to control a teenager’s upbringing. The very idea of controlling your child ought to make you at least a little bit queasy. Yet the stakes for control couldn’t be higher.

(…)

Now apply “You can’t control what you can’t measure” to the teenager. Most things that really matter—honor, dignity, discipline, personality, grace under pressure, values, ethics, resourcefulness, loyalty, humor, kindness—aren’t measurable.«

Von der Vorstellung, wir könnten ausgerechnet in der IT-Sicherheit Risiken anhand von Metriken steuern, sollten wird uns schnell verabschieden. Zusätzliche Unbekannte und Rückkopplungen vereinfachen das Problem sicher nicht.

Ach ja, und hört nicht auf Gurus.

How to Become a Cult Leader

Minimalismus im Computerspiel

Bitte, bitte

Manche Behörden zeigen ihre Bürgernähe, indem sie dem Bürger möglichst fern bleiben, und das ist gut so. Der Zoll gehört gewiss dazu:

Schadenfreude

Man staunt und wundert sich. Die Krise ist verantwortlich für den Rückgang bei der Schadsoftware, aber dann irgendwie doch nicht.